نصب Radius Server (NPS) در ویندوز سرور 2022/2019/2016

در این مقاله، نحوه پیکربندی سرور متمرکز RADIUS بر اساس سیستم عاملهای Windows Server 2022، 2019 یا 2016 و نحوه پیکربندی احراز هویت RADIUS در دستگاههای Cisco با استفاده از سرویس Network Policy Server (NPS) را نشان خواهم داد. در این مثال، RADIUS از AD برای احراز هویت کاربران راه دور استفاده میکند و به آنها اجازه دسترسی به سوئیچها/روترهای سیسکو و میکروتیک (به عنوان کلاینتهای RADIUS) خط فرمان را میدهد.

RADIUS ( Remote Authentication Dial-In User Service) :

- RADIUS مخفف Remote Authentication Dial-In User Service و به معنای سیستم تایید هویت کاربران جهت ورود از راه دور میباشد.

- پروتکل RADIUS در سال 1991 توسط شرکت Livingston (که توسط Lucent Technologies خریداری شد) اختراع و توسعه یافت. بعدها موضوع استانداردسازی توسط IETF قرار گرفت.

- این پروتکل در سیستم عامل های مختلفی که در دنیا وجود دارد با انواع و اقسام روش ها و با استفاده از نرم افزارهای مختلف قابل پیاده سازی می باشد اما در ویندوزها سرور شرکت مایکروسافت نیز با عنوان NPS یا Network Policy Services شناخته می شود.

سرور RADIUS چیست؟

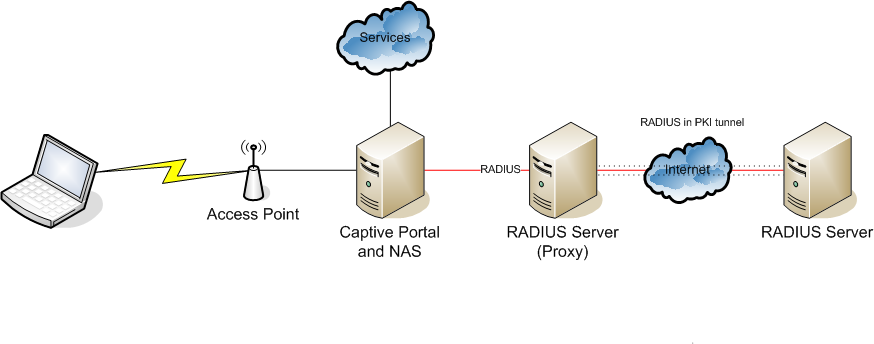

پروتکل RADIUS به ویژه برای کسانی که در سازمانهایی فعالیت میکنند که مجبورند با دستگاههای مختلف شبکه و زیرساخت سروکار داشته باشند یا فاقد مکانیزم احراز هویت مرکزی برای دسترسی به شبکه هستند، بسیار ارزشمند است. این سیستم تایید هویت، کاربر را به شبکه یا VPN متصل کرده و احراز هویت میکند.

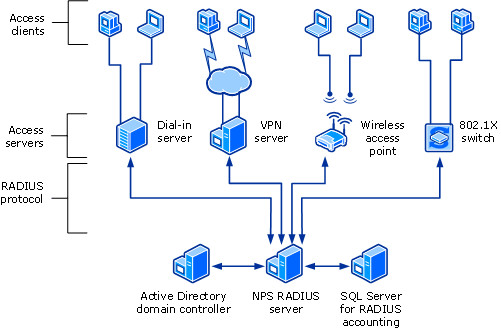

تجهیزات یا سرویس هایی که می توانند عملیات احراز هویت خود را به گردن RADIUS بیندازند در اصطلاح RADIUS Client گفته می شود که در ویندوزهای سرور موارد زیر را می توانیم به عنوان RADIUS Client داشته باشیم :

- Dial-Up Server

- Wireless Access Point

- VPN Server

- 802.1X Switch

Installing Radius Server (NPS) Role on Windows Server 2022/2019/2016

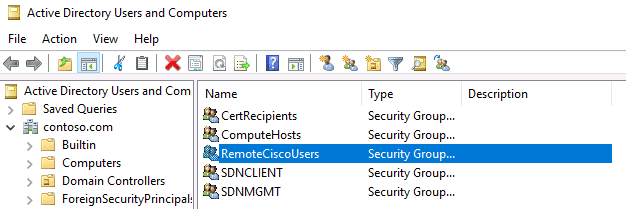

ابتدا یک گروه امنیتی جدید در دامنه اکتیو دایرکتوری ایجاد کنید (به عنوان مثال Remote Cisco Users) که در آن باید همه کاربرانی که مجاز به احراز هویت در روترها و سوئیچ های سیسکو هستند را اضافه کنید.

NPS یا Network Policy Services:

- زمانیکه از طرف RADIUS Client هایی که عنوان شد درخواستی برای NPS یا همان RADIUS سرور مایکروسافتی ارسال می شود ، این سرویس در واقع یک مرکز اصلی احراز هویت و تعیین حدود دسترسی برای تمامی درخواست هایی که از RADIUS Client ها ارسال شده ارائه می کند.

- سرویس NPS می تواند از پایگاه داده هایی مانند Windows NT یا Active Directory و یا Active Directory Domain Services و یا حتی پایگاه داده Local سیستم که همان SAM است برای احراز هویت کاربران استفاده کند.

- سرویس NPS از تب Dial-In ای که برای هر کاربر تعریف شده است برای انجام عملیات Authorization استفاده می کند. سرویس Accounting ای که NPS ارائه می دهد به پیچیدگی سرویس های Accounting ای نیست که توسط نرم افزارهای جانبی ویژه اینکار ارائه می شوند و فقط در قالب Log برداری از درخواست های RADUS Client ها در یک فایل Log در پایگاه داده ای مانند SQL می باشد که بعد ها می توان این اطلاعات را آنالیز کرد. در تصویر زیر شما می توانید یک سناریوی کامل از شیوه استفاده از سرویس NPS را مشاهده کنید.

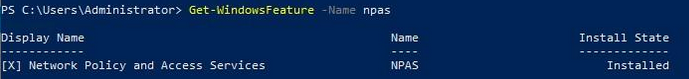

بنابراین، شما باید RADIUS server role را روی ویندوز سرور 2022/2019/2016 خود نصب کنید. کنسول Server Manager را باز کنید و Add Roles and Features را اجرا کنید. پروتکل Remote Authentication Dial-In User Service (RADIUS) در سرور ویندوز بخشی از Network Policy Server role است. در ویزارد ظاهر شده، نقش Network Policy and Access Services را در مرحله role selection انتخاب کنید.

- توجه داشته باشید. همچنین، میتوانید ابزارهای نقش و مدیریت NPS را از یک کنسول PowerShell با دستور زیر نصب کنید:

Get-WindowsFeature -Name NPAS

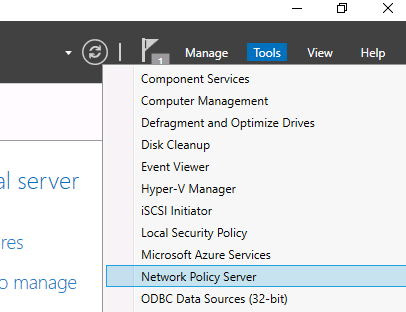

پس از اتمام نصب ،Network Policy Server(nps.msc) را در منوی ابزار باز کنید.

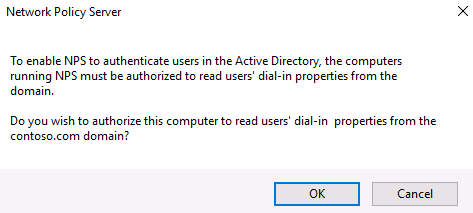

برای استفاده از سرور NPS در دامنه، باید آن را در اکتیو دایرکتوری ثبت کنید. در Snap-in NPS، روی یک root کلیک راست کرده و Register server را در Active Directory انتخاب کنید.

ثبت سرور در اکتیو دایرکتوری را تایید کنید.

همچنین، می توانید سرور NPS خود را در Active Directory با دستور زیر ثبت کنید:

netsh ras add registeredserver

در این صورت به سرور این اختیار داده می شود که ویژگی های حساب های کاربری Active Directory را برای احراز هویت کاربران بخواند.

سرور به گروه دامنه داخلی سرورهای RAS و IAS اضافه خواهد شد.

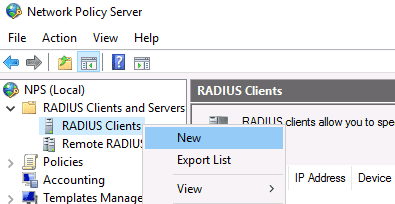

حالا می توانید Radius client را اضافه کنید.

برای افزودن کلاینت Radius جدید، بخش RADIUS Clients and Servers را در کنسول NPS گسترش دهید و در مورد RADIUS Clients گزینه New را انتخاب کنید.

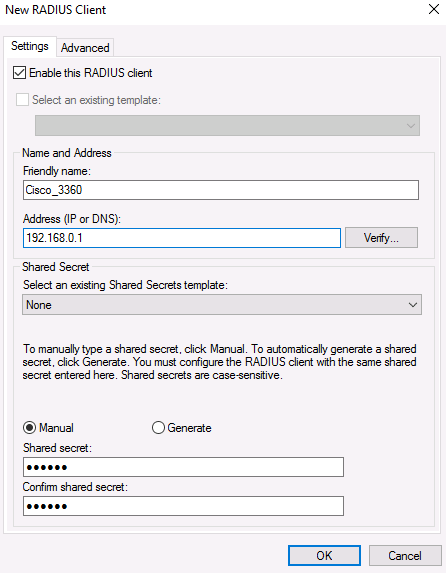

در برگه تنظیمات، فیلدهای Friendly name, client Address (شما می توانید آدرس IP یا نام DNS را مشخص کنید) و رمز عبور مشترک + تأیید رمز عبور مشترک را پر کنید (از این رمز عبور در پیکربندی سوئیچ/روتر سیسکو استفاده خواهید کرد).

- توجه داشته باشید. shared secret password به ندرت در شبکه های بزرگ شرکتی به دلیل مشکلات توزیع کلیدهای مشترک استفاده می شود.

- به جای رمزهای عبور مشترک، توصیه می شود از گواهی استفاده کنید.

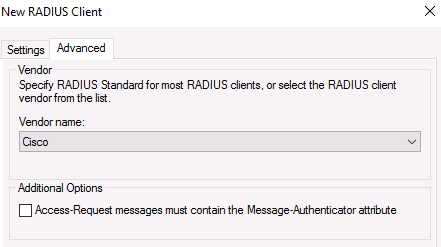

در تب Advanced، نام فروشنده(Vendor name) – Cisco را انتخاب کنید.

برای افزودن یک کلاینت RADIUS client جدید می توانید به جای NPS GUI می توانید از دستور از cmdlet New-NpsRadiusClient PowerShell استفاده کنید:

پیکربندی NPS Policies در RADIUS Server:

NPS Policies به شما امکان میدهند تا کاربران راه دور را احراز هویت کنید و به آنها مجوزهای دسترسی پیکربندی شده در NPS role را بدهید.

با استفاده از NPS access policies ، می توانید پیوندی به سوابق RADIUS client و گروه امنیتی دامنه ایجاد کنید که سطح دسترسی به دستگاه های CISCO را تعیین می کند.

دو نوع خط مشی در سرور RADIUS وجود دارد:

- Connection request policies : این policies مجموعهای از شرایط را تعریف میکنند که تعیین میکند کدام سرورهای RADIUS باید درخواستهای اتصال دریافتشده از کلاینتهای RADIUS را تأیید کنند.

- Network policies :مجموعه ای از شرایط و تنظیمات که به شما امکان می دهد مشخص کنید چه کسی مجاز به اتصال به شبکه شما است و لیستی از مجوزهای دسترسی اختصاص داده شده. این سیاست ها به صورت متوالی از بالا به پایین پردازش می شوند.

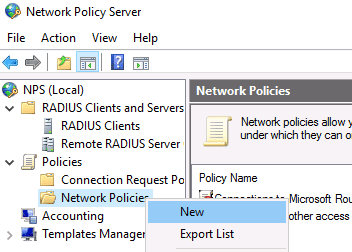

من فقط از NPS Network policies استفاده خواهیم کرد. شاخه Policies > Network Policies را باز کرده و New را انتخاب کنید:

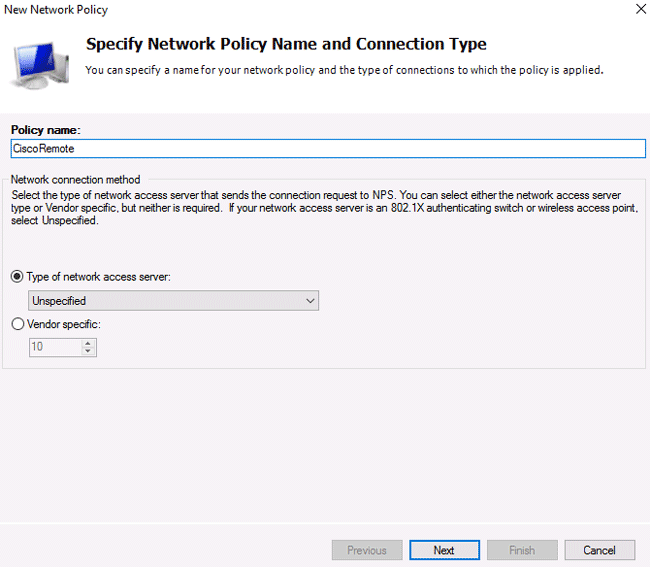

Policy name را مشخص کنید، نوع سرور دسترسی به شبکه باید بدون تغییر باقی بماند .

در مرحله بعدی Specify condition، باید شرایطی را اضافه کنید که تحت آن این RADIUS policy اعمال خواهد شد.

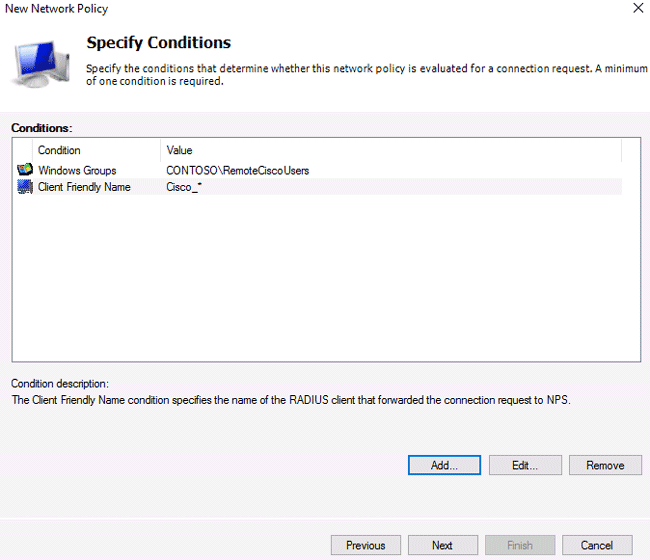

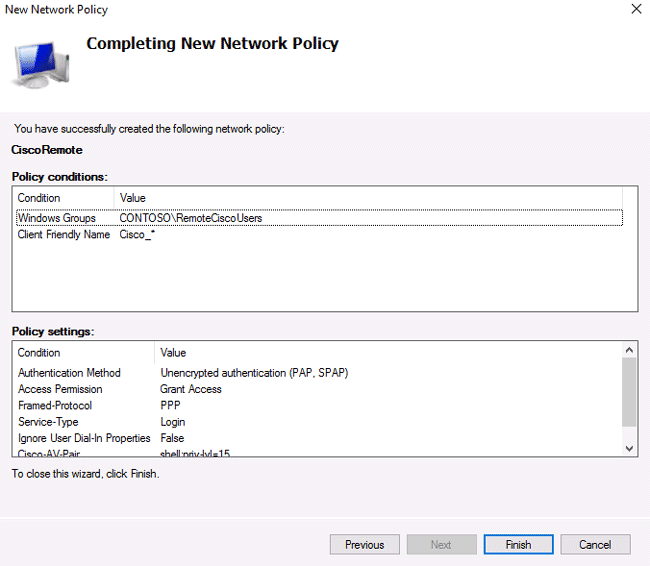

بیایید دو شرط اضافه کنیم – کاربر مجاز باید عضو یک گروه امنیتی دامنه خاص باشد و دستگاهی که میخواهید به آن دسترسی داشته باشید نام خاصی دارد. با انتخاب نوع Windows Group

(افزودن گروه RemoteCiscoUsers) و مشخص کردن Client Friendly Name (Cisco_*) از گزینه Add برای ایجاد یک شرط جدید استفاده کنید.

- توجه:قسمت Client Friendly Name ممکن است با نام DNS دستگاه شما متفاوت باشد. در مراحل بعدی برای شناسایی یک دستگاه شبکه خاص هنگام ایجاد یک خط مشی دسترسی از راه دور به آن نیاز داریم. با استفاده از این نام، می توانید به عنوان مثال، mask را مشخص کنید که توسط آن چندین مشتری مختلف RADIUS توسط یک خط مشی دسترسی واحد پردازش می شوند.

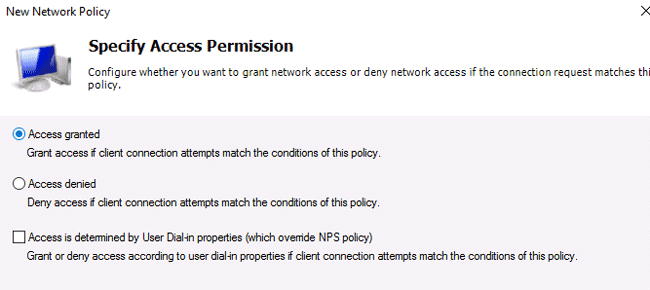

در صفحه بعدی، Access Granted را انتخاب کنید.

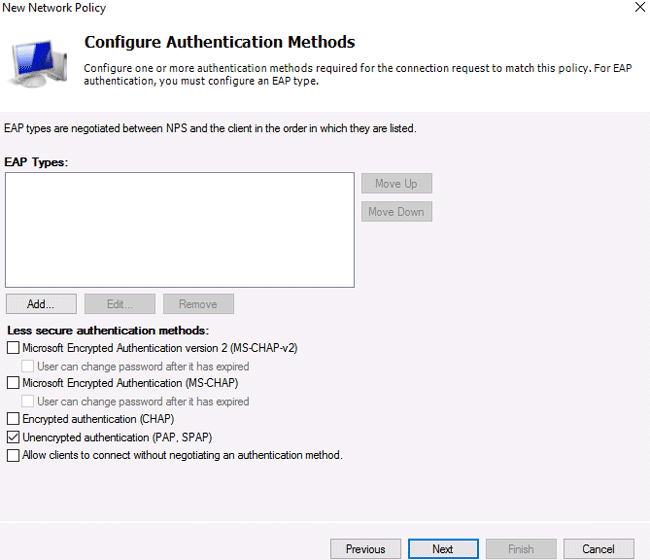

سوئیچ سیسکو ما فقط از روش احراز هویت رمزگذاری نشده (PAP، SPAP) پشتیبانی میکند، به همین دلیل است که علامت همه گزینههای دیگر را بردارم.

مرحله بعدی تنظیمات Constraints را رد کنید.

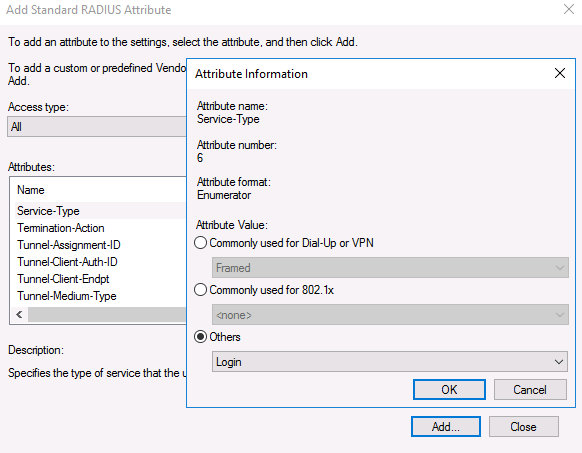

در قسمت Configure Settings به بخش RADIUS Attributes > Standard بروید. ویژگی های موجود را حذف کنید و روی دکمه افزودن کلیک کنید.

Access type > All, then Service-Type > Add. Specify Others = Login را انتخاب کنید.

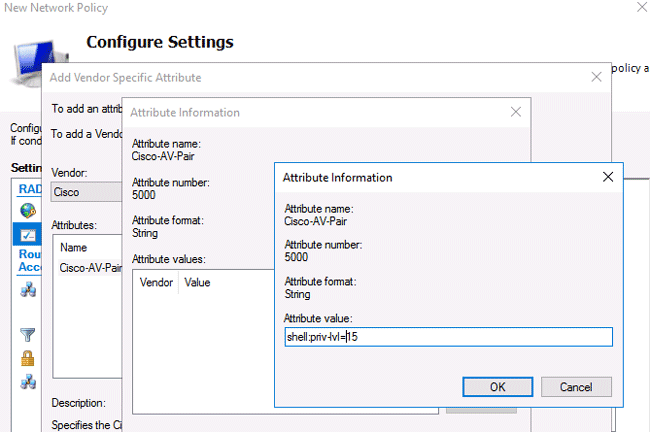

اکنون یک ویژگی جدید در بخش RADIUS Attributes > Vendor Specific اضافه کنید. در قسمت Vendor، Cisco را انتخاب کرده و روی Add کلیک کنید.

در اینجا باید اطلاعاتی در مورد ویژگی اضافه کنید. روی Add کلیک کنید و مقدار زیر را مشخص کنید:

shell: priv-lvl = 15 این مقدار به این معنی است که به کاربر مجاز توسط این خط مشی حداکثر (15) مجوز دسترسی اداری در دستگاه Cisco اعطا می شود.آخرین صفحه تمام تنظیمات NPS policy انتخاب شده را نشان می دهد. روی Finish کلیک کنید.

می توانید با استفاده از دستور زیر از پیکربندی سرور NPS فعلی در فایل XML نسخه پشتیبان تهیه کنید: Export-NpsConfiguration -Path c:\ps\backup_nps.xml

آخرین صفحه تمام تنظیمات NPS policy انتخاب شده را نشان می دهد. روی Finish کلیک کنید.

آخرین صفحه تمام تنظیمات NPS policy انتخاب شده را نشان می دهد. روی Finish کلیک کنید.

می توانید با استفاده از دستور زیر از پیکربندی سرور NPS فعلی در فایل XML نسخه پشتیبان تهیه کنید:

Export-NpsConfiguration -Path c:\ps\backup_nps.xml

می توانید با استفاده از دستور زیر از پیکربندی سرور NPS فعلی در فایل XML نسخه پشتیبان تهیه کنید:

Export-NpsConfiguration -Path c:\ps\backup_nps.xml

دیدگاهتان را بنویسید

برای نوشتن دیدگاه باید وارد بشوید.