دوره آموزشی پیشرفته CCNA Cyber Ops (Cisco Certified Network Associate Cyber Operations) به منظور آمادهسازی متخصصان IT برای مواجهه با تهدیدات امنیتی در شبکهها و سیستمهای فناوری اطلاعات طراحی شده است. سر فصلهای این دوره معمولاً به شرح زیر است:

بخش 1. مفاهیم امنیت شبکه:

فصل 1. تعریف امنیت شبکه:

- مفهوم امنیت شبکه و اهمیت آن در سازمانهای مدرن

- مدلهای امنیتی مختلف: امنیت در سطح شبکه، سیستمها و دادهها

- اصول بنیادین امنیت شبکه: محرمانگی، یکپارچگی و دسترسی پذیری (CIA Triad)

فصل 2. تاریخچه و تکامل امنیت شبکه:

- تحولات امنیت شبکه از ابتدا تا کنون

- تغییرات در تهدیدات سایبری و نیاز به فناوریهای جدید امنیتی

- چالشهای امنیتی در عصر دیجیتال و شبکههای پیچیده

فصل 3. تهدیدات و حملات سایبری:

- انواع حملات سایبری: حملات مبتنی بر شبکه (DoS, DDoS)، حملات مبتنی بر سیستم (rootkits, ransomware)

- تکنیکهای نفوذ و روشهای حملات

- بررسی حملات رایج در امنیت شبکه: SQL injection، phishing، man-in-the-middle، spoofing

فصل 4. آسیبپذیریها و ریسکهای امنیتی:

- تحلیل آسیبپذیریها و خطرات شبکه

- آسیبپذیریها در سیستمعاملها، اپلیکیشنها و پروتکلهای شبکه

- شناسایی و مدیریت ریسکهای امنیتی

فصل 5. مدلها و چارچوبهای امنیتی:

- مدلهای امنیتی OSI و TCP/IP و نقش آنها در امنیت شبکه

- مدلهای دفاعی: دفاع در عمق (Defense in Depth)

- چارچوبهای امنیتی استاندارد: NIST, ISO/IEC 27001, CIS Controls

فصل 6. کنترلهای امنیتی شبکه:

- کنترلهای پیشگیرانه: فایروالها، IDS/IPS، فیلترهای محتوا

- کنترلهای تشخیصی: ابزارهای مانیتورینگ و تحلیل ترافیک شبکه

- کنترلهای اصلاحی: اقدامات پس از وقوع حمله و رفع آسیب

فصل 7. تهدیدات پیشرفته و حملات پیچیده:

- تهدیدات پیچیده و پیشرفته (APT – Advanced Persistent Threats)

- روشهای حمله سازمانیافته و زمانبندی شده

- روشهای مقابله با تهدیدات پیچیده و تحلیل رفتارهای مهاجم

فصل 8. پاسخ به بحران و مدیریت رخدادها:

- فرآیند شناسایی، ارزیابی و پاسخ به حملات سایبری

- بررسی و تحلیل رخدادهای امنیتی (Incident Response)

- مستندسازی و گزارشگیری پس از وقوع رخداد

فصل 9. امنیت لایههای مختلف شبکه:

- امنیت در لایههای مدل OSI: امنیت در لایه فیزیکی، پیوند دادهها، شبکه و ترانسپورت

- روشهای محافظت از دادهها و برقراری ارتباطات امن

- تکنیکهای رمزنگاری و استفاده از پروتکلهای امن (مانند HTTPS, IPsec)

فصل 10. امنیت در شبکههای بیسیم و اینترنت اشیاء (IoT):

- تهدیدات خاص شبکههای بیسیم و نحوه مقابله با آنها

- امنیت در دستگاههای IoT و چالشهای آن

- نظارت و کنترل بر شبکههای بیسیم و IoT

فصل 11. تکنیکهای حفاظت از دادهها و ارتباطات:

- روشهای رمزنگاری دادهها در سطح شبکه

- استفاده از VPN و سایر تکنولوژیهای حفاظت از ترافیک شبکه

- سیاستها و ابزارهای حفاظت از دادهها در برابر دسترسی غیرمجاز

فصل 12. کنترل دسترسی و احراز هویت:

- کنترل دسترسی مبتنی بر نقش (RBAC)

- تکنیکهای احراز هویت: استفاده از کلمه عبور، توکنها، و احراز هویت دو عاملی (2FA)

- سیاستهای کنترل دسترسی و مدیریت هویت در شبکه

فصل 13. مدیریت امنیت در زیرساختهای ابری:

- تهدیدات و چالشهای امنیتی در محیطهای ابری

- تکنیکهای امنیتی در مدلهای مختلف ابری: IaaS, PaaS, SaaS

- روشهای حفاظت از دادهها در محیطهای ابری

بخش 2. امنیت شبکههای سازمانی:

فصل 1. مقدمهای بر امنیت شبکههای سازمانی:

- مفهوم شبکههای سازمانی و ویژگیهای آنها

- اهمیت امنیت در شبکههای سازمانی

- تفاوتهای امنیت شبکههای سازمانی با شبکههای خانگی و کوچک

فصل 2. مدلهای امنیتی در سازمانها:

- مدلهای دفاع در عمق (Defense-in-Depth)

- طراحی لایهبندی امنیتی در شبکههای سازمانی

- اصول کنترل دسترسی در شبکههای بزرگ

- معماریهای امنیتی: DMZ، شبکههای محلی، شبکههای خصوصی مجازی (VPN)

فصل 3. امنیت در زیرساخت شبکههای سازمانی:

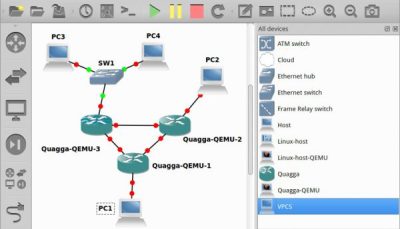

- پیکربندی امنیتی روترها، سوئیچها و فایروالها

- امنیت در لایههای مختلف (لایه شبکه، انتقال، و لایه کاربرد)

- استفاده از تجهیزات و ابزارهای امنیتی سازمانی مانند WAF (Web Application Firewall) و IDS/IPS

فصل 4. کنترلهای دسترسی و احراز هویت:

- اصول و انواع کنترل دسترسی (ACLs, TACACS+, RADIUS)

- احراز هویت چند عاملی (MFA) و سیاستهای دسترسی

- پیادهسازی کنترلهای دسترسی مبتنی بر نقش (RBAC)

- مدیریت هویت و دسترسی (IAM)

فصل 5. امنیت دادهها در شبکههای سازمانی:

- رمزنگاری دادهها در حین انتقال (IPSec, SSL/TLS)

- رمزنگاری دادههای ذخیره شده (AES, RSA)

- مدیریت کلیدها و گواهینامهها

- حفاظت از دادههای حساس و اطلاعات شخصی

فصل 6. سیستمهای تشخیص و پیشگیری از نفوذ (IDS/IPS):

- اصول و نحوه کار سیستمهای IDS و IPS

- شناسایی و مسدود کردن حملات در زمان واقعی

- استفاده از IDS/IPS در شبکههای سازمانی برای نظارت و جلوگیری از تهدیدات

فصل 7. مدیریت و نظارت بر امنیت شبکههای سازمانی:

- نظارت بر عملکرد امنیتی شبکهها با استفاده از ابزارهای SIEM (Security Information and Event Management)

- تجزیه و تحلیل لاگها و گزارشهای امنیتی

- شناسایی تهدیدات از طریق تحلیل رفتار شبکه (NBA)

- استفاده از ابزارهای مدیریتی برای مدیریت یکپارچه امنیت شبکه

فصل 8. پاسخ به بحرانهای امنیتی و مدیریت رخدادها:

- شناسایی و مدیریت بحرانهای امنیتی در شبکههای سازمانی

- ایجاد برنامههای پاسخ به بحران (Incident Response Plans)

- فرآیندهای بازیابی و بازسازی بعد از حملات سایبری

- ارتباطات در هنگام وقوع حادثه و هماهنگی با تیمهای مختلف

فصل 9. امنیت در ارتباطات و شبکههای بیسیم:

- امنیت در شبکههای Wi-Fi سازمانی

- پروتکلهای امنیتی بیسیم (WPA2, WPA3)

- تهدیدات و خطرات امنیتی در شبکههای بیسیم و روشهای مقابله

فصل 10. امنیت در محیطهای ابری و شبکههای مجازی:

- امنیت در شبکههای ابری (IaaS, PaaS, SaaS)

- محافظت از دادهها و منابع در محیطهای ابری

- تنظیمات و سیاستهای امنیتی برای شبکههای مجازی (VLAN, VPC)

- تهدیدات امنیتی در زیرساختهای مجازی و چالشها

فصل 11. امنیت در شبکههای موبایل و دستگاههای متصل (IoT):

- تهدیدات امنیتی مرتبط با دستگاههای متصل به شبکه (IoT)

- سیاستهای امنیتی برای مدیریت دستگاههای موبایل (MDM)

- نظارت و محافظت از شبکههای موبایل و دستگاههای از راه دور

بخش 3. مدیریت تهدیدات و حملات:

فصل 1. شناخت تهدیدات و حملات سایبری:

- انواع تهدیدات سایبری: داخلی و خارجی

- حملات رایج: حملات DoS/DDoS، حملات فیشینگ، حملات شبکهای (MITM)، و حملات به سرویسهای وب

- حملات سطح اپلیکیشن: SQL Injection، Cross-Site Scripting (XSS)

- حملات مبتنی بر بدافزار: ویروسها، تروجانها، کرمها، روتکیتها

فصل 2. ابزارها و تکنیکهای شناسایی حملات:

- سیستمهای تشخیص نفوذ (IDS) و سیستمهای پیشگیری از نفوذ (IPS)

- ابزارهای امنیتی برای نظارت و شناسایی تهدیدات

- استفاده از SIEM (Security Information and Event Management) برای تجزیه و تحلیل و گزارشدهی

- لاگها و روشهای جمعآوری داده برای شناسایی حملات

فصل 3. روشهای تجزیه و تحلیل تهدیدات:

- تشخیص علائم حملات: رفتارهای مشکوک و ناهنجاریها

- تجزیه و تحلیل ترافیک شبکه: شناسایی ترافیک مشکوک یا مخرب

- تحلیل رفتار و کشف الگوریتمهای حمله

- استفاده از سیستمهای خودکار برای شناسایی تهدیدات

فصل 4. تحلیل وضعیت شبکه و امنیت در زمان واقعی:

- تحلیل زنده ترافیک شبکه برای شناسایی حملات در حال وقوع

- ابزارهای تحلیل در زمان واقعی برای شبیهسازی حملات و بررسی واکنشها

- استفاده از فایروالها و روترها برای کنترل و تحلیل ترافیک مشکوک

فصل 5. تکنیکهای پاسخدهی به حملات سایبری:

- تدوین و پیادهسازی برنامههای واکنش به حادثه (Incident Response Plans)

- مراحل پاسخ به حملات: شناسایی، مهار، بهبود و بازگرداندن عملیات

- اقدامات لازم پس از شناسایی حمله: جلوگیری از گسترش، محدود کردن آسیبها

- نحوه ارزیابی و مدیریت اثرات حملات

فصل 6. مدیریت آسیبهای ناشی از حملات:

- ارزیابی خسارتها و آسیبهای مالی، اطلاعاتی و شهرتی

- شناسایی و احیای اطلاعات و سیستمهای آسیبدیده

- نحوه ثبت و مستندسازی حملات برای تحلیلهای آینده

فصل 7. اقدامات پیشگیرانه در برابر حملات:

- پیکربندی سیستمها و دستگاهها برای جلوگیری از آسیبپذیریها

- انجام آزمونهای نفوذ (Penetration Testing) برای شناسایی نقاط ضعف

- بکارگیری تکنیکهای کاهش خطر: سیاستهای امنیتی، بهروزرسانیها و وصلههای امنیتی

- پیادهسازی فایروالها و ابزارهای پیشگیری از نفوذ

فصل 8. تحلیل و ارزیابی تهدیدات در سازمان:

- انجام تحلیل تهدید بهطور مستمر برای شناسایی آسیبپذیریها

- ارزیابی منابع آسیبپذیر و راههای تقویت امنیت

- پیادهسازی چارچوبهای امنیتی برای مدیریت تهدیدات در سازمانها

فصل 9. پروسه بازگشت به وضعیت نرمال پس از حملات:

- بازیابی سیستمها و دادهها پس از حملات

- ارزیابی آسیبهای وارد شده و انجام اقداماتی برای بهبود وضعیت امنیتی

- آموزش و بهبود برنامههای واکنش به بحران در سازمان

بخش 4. سیستمهای امنیتی سیسکو:

فصل 1. معرفی محصولات و ابزارهای امنیتی سیسکو:

- انواع دستگاههای امنیتی سیسکو: فایروالها، IDS/IPS، VPN ها

- آشنایی با سیستمهای تشخیص و پیشگیری از نفوذ (IDS/IPS)

- سیستمهای مدیریت امنیت و ابزارهای مرتبط (مثل Cisco Security Manager)

فصل 2. فایروالهای سیسکو (Cisco Firewalls):

- معرفی فایروالهای سیسکو: مدلها و ویژگیهای آنها

- اصول عملکرد فایروالها: بررسی وضعیت و پیکربندی

- فایروالهای Cisco ASA و Firepower: قابلیتها و استفادهها

فصل 3. سیستمهای تشخیص و پیشگیری از نفوذ (IDS/IPS):

- تعریف و تفاوتهای IDS و IPS

- تنظیمات و پیکربندی Cisco IDS/IPS (Cisco Firepower)

- نحوه شناسایی و مقابله با حملات با استفاده از این سیستمها

- نحوه تحلیل و واکنش به رویدادهای امنیتی

فصل 4. سرویسهای امنیتی سیسکو:

- سرویسهای امنیتی سیسکو مانند Cisco Umbrella برای حفاظت از DNS

- امنیت مبتنی بر رایانش ابری: Cisco Cloud Security Solutions

- مدیریت تهدیدات با استفاده از سرویسهای امنیتی سیسکو

- راهکارهای امنیتی برای اپلیکیشنها و سرویسهای مبتنی بر فضای ابری

فصل 5. VPN و رمزگذاری سیسکو:

- تعریف VPN و استفادههای آن در امنیت شبکه

- پیکربندی Cisco VPN: Site-to-Site, Remote Access VPN

- تکنیکهای رمزگذاری در VPN های سیسکو

- بررسی پروتکلهای VPN: IPsec، SSL، DMVPN

فصل 6. آشنایی با ابزارهای مدیریت و گزارشگیری امنیتی:

- Cisco SecureX: پلتفرم مدیریت و تحلیل تهدیدات

- نحوه استفاده از Cisco Identity Services Engine (ISE) برای مدیریت دسترسی

- Cisco Security Intelligence Operations برای تحلیل و گزارشدهی تهدیدات

فصل 7. تحلیل و مدیریت امنیت با استفاده از Cisco Stealthwatch:

- قابلیتهای Stealthwatch در شناسایی تهدیدات ناشناخته

- نحوه پیکربندی و استفاده از Cisco Stealthwatch برای نظارت و مدیریت تهدیدات

- تحلیل رفتارهای شبکه و شناسایی الگوهای مشکوک

فصل 8. سیستمهای تشخیص حملات مبتنی بر رفتار (Behavioral-based Security):

- معرفی و عملکرد سیستمهای مبتنی بر تحلیل رفتار (مثلاً Cisco Tetration)

- استفاده از تحلیل دادههای رفتاری برای شناسایی حملات جدید

- نظارت و واکنش به تهدیدات ناشناخته با استفاده از سیسکو

فصل 9. تجزیه و تحلیل ترافیک شبکه با ابزارهای سیسکو:

- استفاده از Cisco NetFlow برای نظارت بر ترافیک شبکه

- تحلیل ترافیک و شناسایی حملات مبتنی بر تحلیل ترافیک

- ترکیب ابزارهای امنیتی سیسکو با دیگر ابزارهای نظارت شبکه برای تجزیه و تحلیل دقیق

فصل 10. مدیریت و پیکربندی امنیتی با Cisco Security Management Center:

- ابزارهای مدیریت امنیت سیسکو: Security Management Center

- نحوه پیکربندی و مدیریت سیاستهای امنیتی در شبکههای سیسکو

- تجزیه و تحلیل لاگها و گزارشهای امنیتی

سر فصل دوره :

جلسه اول : آشنایی با مفاهیم پایه ای امنیت شبکه

خدمات شبکه فراز نتورک | پیشرو در ارائه خدمات دیتاسنتری و کلود

خدمات شبکه فراز نتورک | پیشرو در ارائه خدمات دیتاسنتری و کلود

نقد و بررسی وجود ندارد.