مروری بر دوره 102 LPIC-1

از هر چه بگذریم از دنیای زیبای لینوکس نمی شود گذشت، یک سیستم عامل فوق العاده از نظر کارایی و امنیت که در بیشتر سرورهای جهان مورد استفاده قرار می گیرد.

اکثر سخت افزارهای شبکه بر پایه لینوکس ایجاد شده اند که در ساده ترین آنها، سیستم عامل IOS دستگاه های سیسکو است که بر پایه لینوکس نوشته شده است یا سیستم عامل میکروتیک که بر پایه لینوکس است.

خب تا اینجا دو دوره از لینوکس را با در کنار هم گذراندیم حال در دوره سوم هستیم.

همان طور که داخل ویدئو معرفی دوره گفته شد این دوره دومین آزمون LPIC-1 است.

این آزمون علاوه بر سنجش مهارت شما در زمینه سفارشی سازی و استفاده از محیط پوسته، نوشتن و اجرای اسکریپت ها، مدیریت دیتابیس و اجرای فرمان های SQL، دانش شما را در زمینه آشنایی با چگونگی پیکربندی تنظیمات برای تعامل با کاربران دسکتاپ، انجام وظایف مدیریتی مربوطه، مدیریت خدمات سیستم، ایجاد ارتباطات شبکه و ایمن سازی سیستم لینوکس را نیز به آزمایش می گذارد.

شما در صورت قبولی در این آزمون و آزمون 101 موفق به دریافت مدرک lpic 1 خواهید شد.

حالا شما می توانید با اخذ این مدرک یعنی مدرک LPIC-1 و مهارت هایی که در طی دوره آن کسب کردید برای استفاده هر چه بیشتر و بهتر از سیستم های انعطاف پذیر اپن سورس استفاده کنید و میزان کارایی محیط های های کاری را که از الویت های هر کارفرمایی است را با استفاده از ویژگی های این سیستم بهبود بدهید.

گواهی LPIC-1 درک شما از هسته لینوکس را اندازه گیری می کند. همانطور که بازار سرور لینوکس به رشد خود ادامه می دهد، تقاضا برای مدیران لینوکس تایید شده نیز افزایش می یابد.

پیش نیاز: هیچ پیش نیازی برای این گواهی وجود ندارد.

شرایط قبولی در آزمون های 101 و 102 :

هر امتحان 90 دقیقه و تعداد سوالات هم 60 سوال چندگزینه ای می باشد.

مدت اعتبار: 5 سال مگر اینکه سطح مجدد یا بالاتر بدست آید.

سر فصل های دوره آموزشی Linux+ Exam 102 یا LPIC 1 Exam 102

-

پارت اول : معرفی دوره آموزشی

-

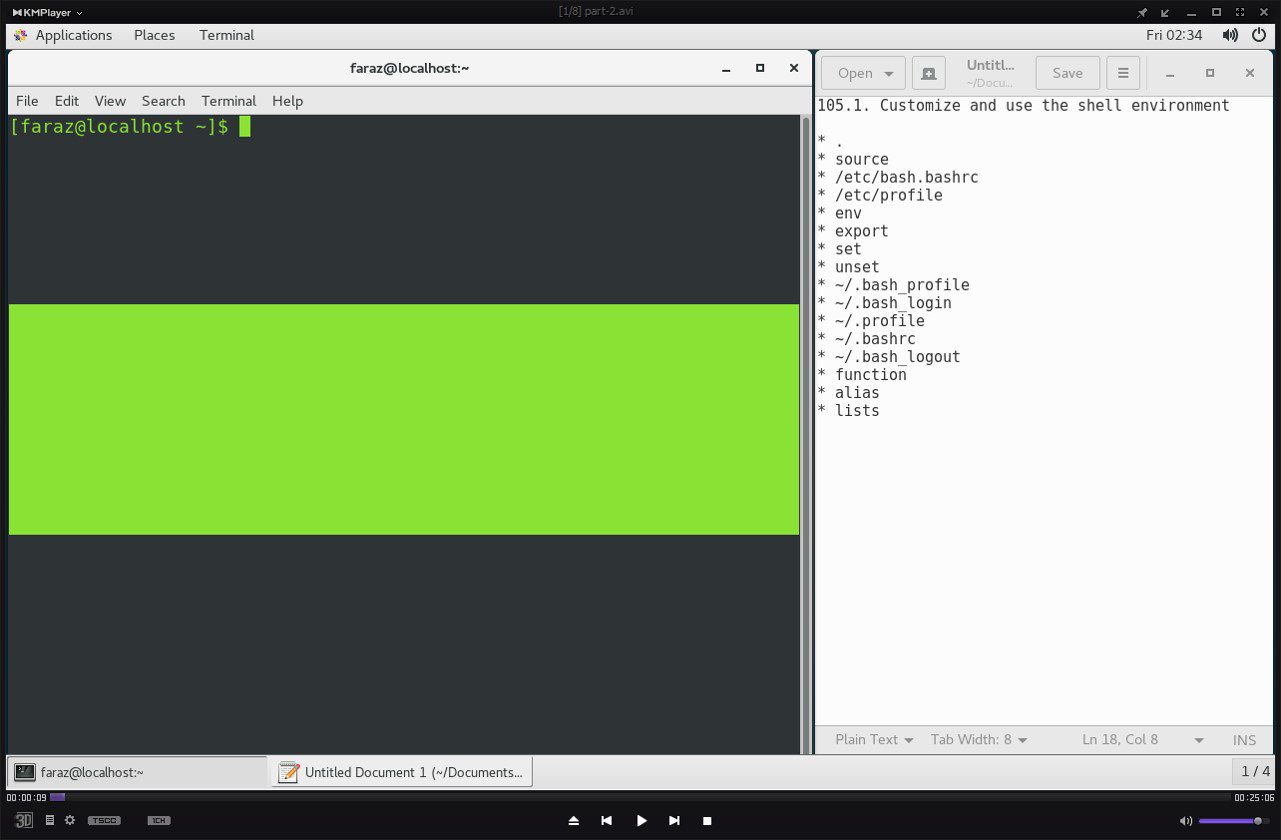

پارت دوم : دلخواه سازی و استفاده از محیط shell

قطعا دیگه شما با این محیط آشنا هستید ما به این محیط میگفتیم محیط شل، همون جایی که دستوراتمون رو میزدیم.

توی دوره LPIC 1 – Exam 101 زیاد با این محیط کار کردیم. حالا میخایم یه مقدار شخصی سازی بکیم.

انتظار میره در پایان این پارت بتونید: تنظیم بکنید بر اساس نیازهای شخصی خودتون یا کاربرهای دیگه به عنوان مدیر سیستم، متغییر PATH رو بدونید، function تعریف بکنید و همچنین میخایم با اسکلت و ساختار لینوکس آشنا بشیم.

منظور از اسکلت فایلی هستش به اسم skel مثل فولدر دیفالت ویندوزه برای پروفایل های کاربری، هر چیزی که داخلش بذارید، داخل پروفایل همه کاربرها میاد، اما چیزی که قرار هستش اینجا بگیم مفهوم login و non-login shellه.

ببینید ما دو جور شل داریم، یه شلی که شل های لاگین ن. وقتی شما وارد میشید باید یوزرنیم پسوردتون رو وارد کنید تا بتونید لاگین بکنید توش. اما یه چیزی ام داریم به اسم non-login shell.

خب اجازه بدید بریم داخل محیط عملی تا بهتر این موضوع براتون جا بیفته.

-

پارت سوم : دلخواه سازی یا نوشتن اسکریپت های ساده

در این پارت که عنوانش هستش نوشتن اسکریپت های ساده، شما در واقع نوشتن اسکریپت های مربوط به لینوکس رو یاد می گیرید.

البته خیلی مقدماتی، ما توی دوره لینوکس اسنشیال یه مقدار در مورد shell scripting صحبت کردیم. چند تا اسکریپت ساده هم با هم کار کردیم، حالا توی این قسمت میخایم یه مقدار بحث مون رو پیشرفته تر کنیم.

دقت کنید توی این قسمت قرار نیستش که شما اسکریپت های پیشرفته بنویسید بلکه هدف اینه که با ساختا شل اسکریپتینگ بیشتر آشنا بشید، بتونید تحلیلش بکنید و قالب بندی هاشو یاد بگیرید.

خب حالا ببینیم چه مواردی رو قرار هستش توی این قسمت کار بکنیم:

ما میایم ابتدا در مورد سینتکس یا روش نگارش یه اسکریپت صحبت میکنیم. هر اسکریپتی که نوشته میشه، یه قالبی داره، یه سینتکسی داره، همون جور که زبان C یه Syntax داره یا زبان ++C یه Syntax داره، زبان بش شل هم یه سینتکس داره.

ما توی این قسمت یاد میگیرم که از چه سینتکسی در زبان بش شل استفاده بکنیم.

راجب دستوراتی که داخل شل اسکریپت استفاده میشن و چه جوری استفاده میشن صحبت میکنیم.

راجب شرط ها صحبت میکنیم، خیلی مهمه که شما داخل شل اسکریپت تون شرط ها رو بشناسید.

بحث بعدی مون راجب حلقه ها هستش، حلقه یعنی ساختاری که قرار هستش تکرار بشه. این رو خیلی جاها داریم، لوپ یا حلقه یعنی چیزی که قراره تکرار بشه، حالا می تونه ترکیب بشه با یه شرط که اصطلاحا میگن کاندیشن، که از اون شرط خارج بشه یا وارد اون شرط بشه، که راجب اینا صحبت میکنیم.

و در نهایت در انتهای این پارت راجب دو تا موضوع یکی اینکه چه جوری ایمیل بزنیم به کاربر مدیر داخل اسکریپت مون، و بحث بعدی مون اینه که چطور اطلاعات رو از ورودی بخونیم، مثل گرفتن اطلاعات از کاربر و نمایش دادن شون، راجب این دو تا موضوع کامل صحبت میکنیم.

-

پارت چهارم : مدیریت داده ها با SQL

توی این قسمت میخایم راجب مدیریت داده ها با SQL صحبت بکنیم. ممکنه همین ابتدا این سوال براتون مطرح بشه که چرا SQL؟؟؟

چرا وارد این بحث شدیم؟

دلیل اینکه ما میخایم با sql کار بکنیم اینه که شما به عنوان یک ادمین لینوکس بایستی با دستورات مدیریتی sql آشنا باشید.

ما میخایم چند تا دستور کاربردی در sql رو توی این قسمت به شما یاد بدیم، شما بایستی حداقل چیزها رو در خصوص دیتابیس بدونید.

خیلی از نرم افزارهایی که داخل سیستم عامل لینوکس شما وجود دارند، از همین دیتابیس استفاده میکنند.

بعضا شرایطی پیش میاد که شما مجبورید یه سری تغییرات روی این دیتابیس بدید. بنابراین توانایی این کار رو باید به عنوان یک ادمین لینوکس داشته باشید.

sql یه زبانی هستش که در برنامه نویسی برای مدیریت اطلاعات در پایگاه داده های رابطه ای استفاده میشه.

در واقع sql یه زبان استاندارد برای دسترسی به پایگاه داده ها استفاده میشه. بسته به محیط برنامه نویسی شما، ممکنه شما مستقیما از sql استفاده بکنید یا دستورات sql رو در زبان دیگه ای که کدنویسی کردید، استفاده بکنید.

اگر علاقمند به این مبحث هستید، دعوت میکنم همراه من باشید تا بریم داخل محیط عملی مون و بیشتر در این مورد صحبت بکنیم.

-

پارت پنجم : نصب و پیکربندی محیط گرافیکی X11

در این قسمت میخایم در مورد نصب و پیکربندی محیط گرافیکی X11 صحبت بکنیم.

انتظار میره در پایان این پارت بتونید X11 رو نصب و کانفیگ بکنید.

معمولا کسی دیگه الان این کارها رو انجام نمیده، اما یه دلیل منطقی حکم میکنه که شما این رو یاد بگیرید چون ممکنه که شما در دنیای واقعی یه زمانی به سرورهای قدیمی برخورد بکنید، اون موقع لازم هستش که بتونید X11 رو نصب و کانفیگ بکنید.

X سرور در واقع اون رابط گرافیکی هستش که شما می بینید، هنوزم هستش اما این مدلی دیگه کانفیگ نمیشه.

اما مزیتش اینه که توی خیلی از کامپیوترها و حتی بسیاری از کارت گرافیک ها ران میشه.

تقریبا در حال حاضر تمام سیستم های لینوکسی از X11 استفاده میکنند.

خب اجازه بدید بریم داخل لینوکس مون تا مباحث مون رو بصورت عملی پیش ببریم.

-

پارت ششم : تنظیمات display manager

این پارت مون اختصاص داره به تنظیمات Display Manager.

انتظار میره که توی این پارت بدونید Display Manager چیه؟ و همچنین آشنا بشید با XDM ،GDM و KDM.

همین ابتدا ببینیم DM چیه؟ DM مخفف Display Manager ه.

همانطور که گفته شد لینوکس یه کرنل ه، سیستم رو بوت میکنه میده دست X، حالا X می تونه صفحه گرافیکی رو بفهمه. اون میده دست یکی از DMها یا Display Manager ها. اونجایی که به شما اجازه داده میشه لاگین بکنید. بعد میرید سراغ یکی از دسکتاپ های گنوم، KDE و یا هر چیزی که دوست دارید.

اون لایه وسط که به شما اجازه میده، لاگین گرافیکی انجام بدید، اسمش Display Manager هستش.

در واقع Display Manager های مختلفی وجود داره، که XDM خیلی سادشه. SDDM هم جدیده که KDE استفاده میکنه.

KDM برای لاگین کردن به KDE نوشته شده، و GDM برای لاگین کردن به گنوم هستش. و یکی هم lightdm هستش که خیلی ها ازش استفاده میکنند.

مزیتی که داره اینه سبکه،منابع زیادی استفاده نمیکنه فقط میخاد به شما بگه که یوزرتون چیه و لاگین بکنید و میزکارتون رو انتخاب بکند.

خب حالا ببینیم چه مواردی رو قرار هستش توی این قسمت یاد بگیریم:

ابتدا یاد میگیریم که چطور دسکتاپ منیجرها رو turn on و turn off بکنیم. چه جوری پیغام ورود لاگین بدیم و …

خب بریم داخل لینوکس مون تا بیشتر در مورد این موارد بحث کنیم.

-

پارت هفتم : Accessibility یا دسترسی پذیری

توی این قسمت میخایم راجب یه سری امکاناتی صحبت بکنیم که متاسفانه بعضی افراد بصورت فیزیکی امکان استفاده از کامپیوترهای معمولی رو ندارند.

گنوم بطور خاص از همون ابتدا یکی از اهداف بسیار بزرگش این بود که هر نسخه ای که میداد بیرون انتظار این رو داشت که همه بتونند با همه معلولیت های متنوع ازش استفاده بکنند. این شد که بخش درونی گنوم اختصاص پیدا کرد به تکنولوژی های دسترسی پذیری که توی سه قسمت ازش صحبت میکنیم.

قسمت اول AccessX هستش، به مردم با مشکلات فیزیکی اجازه میده که از کیبورد و موس استفاده بکنند.

آیتم دو visual settings هستش، کسانی که مشکل بینایی دارند توی visual settings می تونند مشکلاتشون رو حل بکنند.

و آیتم آخر assistive technology هستش، تکنولوژی های کمکی هستند مثلا هر چی روی صفحه میاد رو برای ما می خونه، که بهش اصطلاحا tts میگن.

خب بریم داخل لینوکس مون تا بصورت عملی این موارد رو بررسی کنیم.

-

پارت هشتم : مدیریت یوزرها ، گروهها و فایل های مرتبط

ما قرار هستش توی این پارت یاد بگیریم که user accountآمون و group accountآمون رو مدیریت بکنیم، یوزر ایجاد بکنیم و یه سری تغییرات روشون اعمال بکنیم و خلاصه کلی کار دیگه رو میخایم با هم انجام بدیم.

ابتدا ببینیم چه مواردی رو قرار هستش توی این قسمت یاد بگیریم:

با دستور passwd کارمون رو شروع میکنیم، البته قبلا با این دستور آشنا شدید. یاد میگیریم که چه جوری پسورد کاربر خودمون و کاربرهای دیگه رو عوض بکنیم.

دستور useradd رو داریم که باهاش یوزر درست میکنیم. با یه دستور دیگه به نام userdel یوزر رو دیلیت میکنیم. مادیفای میکنیم یه سری تغییر رو روی یوزرمون اعمال میکنیم.

گروه اضافه میکنیم با دستور groupadd، گروه رو حذف میکنیم و یه سری از پارامترهای گروپ رو تغییر میدیم.

با یه دستور دیگه به نام chage آشنا میشیم. توسط این دستور ما می تونیم روی یه یوزر محدودیت زمانی اعمال بکنیم.

راجب ساسپند کردن اکانت ها صحبت میکنیم. بحث اسپیشال اکانت ها رو داریم که چیز پیچیده ای نیستش.

در نهایت در مورد limited account یا service accountها صحبت میکنیم. یاد میگیریم که چه جوری یک اکانت رو service account بکنیم.

service account در واقع اکانتی هستش که قرار نیستش کسی باهاش لاگین بکنه. فقط قراره سرویس ها ازش استفاده بکنند.

و خیلی از موارد دیگه رو در این پارت مورد بحث و بررسی خواهیم داد. پس تا انتها همراه من باشید.

-

پارت نهم : اتوماتیک کردن وظایف سیستم

-

پارت دهم : بومی سازی و تنظیمات منطقه ای

-

پارت یازدهم : مدیریت زمان

-

پارت دوازدهم : نحوه log برداری از سیستم

-

پارت سیزدهم : Mail Transfer Agent

-

پارت چهاردهم : مدیریت پرینت و پرینترها

-

پارت پانزدهم : مبانی پروتکل های اینترنت

-

پارت شانزدهم : مبانی تنظیمات شبکه

-

پارت هفدهم : مبانی رفع اشکال شبکه

-

پارت هجدهم : تنظیمات DNS سمت کلاینت

-

پارت نوزدهم : تنظیمات مقدماتی امنیت

-

پارت بیستم : تنظیمات امنیتی Host

-

پارت بیست و یکم : مبانی رمزنگاری

Course Title 102 LPIC-1

System Architecture

Linux Installation and Package Management

GNU and Unix Commands

Devices, Linux Filesystems, Filesystem Hierarchy Standard

Shells, Scripting and Data Management

User Interfaces and Desktops

Administrative Tasks

Essential System Services

Networking Fundamentals

Security

سر فصل دوره :

1. معرفی دوره آموزشی LPIC 1 – Exam 102

4. راه اندازی سرویس MySQL و همچنین نحوه یاخت DataBase , Table و کار با آنها

درخواست مشاوره

برای کسب اطلاعات بیشتر درباره این دوره درخواست مشاوره خود را ارسال کنید و یا با ما در تماس باشید.

درخواست مشاورهدوره های مرتبط

پک آموزشی FreeNAS

دوره 100% عملی و کاربردی تدریس شده

دوره آموزشی لینوکس 300 LPIC-3

دوره 100% عملی و کاربردی تدریس شده

آموزش مدیریت متمرکز شبکه با Ansible

دوره 100% عملی و کاربردی تدریس شده

دوره آموزشی +Linux یا LPIC 1 – Exam 101

دوره 100% عملی و کاربردی تدریس شده

امتیاز دانشجویان دوره

نظرات

تنها اشخاصی که این محصول را خریداری کرده اند و وارد سایت شده اند می توانند در مورد این محصول بازبینی ارسال کنند.

1,000,000 تومان قیمت اصلی 1,000,000 تومان بود.475,000 تومانقیمت فعلی 475,000 تومان است.

pedram.sima1988( دانشجوی دوره )

فایل ها قابل دانلود نیستند

eisa(مدیریت)

سلام مهندس اصلاح شد