دوره آموزشی پیشرفته CCNA Security (Cisco Certified Network Associate Security) معمولاً به صورت جامع به مفاهیم و تکنیکهای امنیت شبکه پرداخته و شامل مباحث زیر میشود:

بخش 1. مفاهیم امنیت شبکه:

فصل 1. تهدیدات و آسیبپذیریها در شبکه

- انواع تهدیدات شبکه:

- حملات مبتنی بر شبکه (Network-Based Attacks): Sniffing، Spoofing، DoS/DDoS.

- حملات مبتنی بر نرمافزار (Software-Based Attacks): Malware، Ransomware، Zero-Day Exploits.

- حملات انسانی (Human-Based Attacks): فیشینگ، مهندسی اجتماعی.

- طبقهبندی آسیبپذیریها:

- آسیبپذیریهای سختافزاری (Hardware Vulnerabilities).

- آسیبپذیریهای نرمافزاری (Software Vulnerabilities).

- آسیبپذیریهای تنظیمات (Configuration Vulnerabilities).

- شناسایی سطوح تهدید:

- شناسایی مسیرهای حمله.

- تحلیل سطح آسیبپذیری.

فصل 2. اصول امنیت شبکه و مفاهیم پایه

- اصول بنیادین امنیت شبکه:

- محرمانگی (Confidentiality): استفاده از رمزنگاری و روشهای محافظتی برای اطلاعات حساس.

- یکپارچگی (Integrity): جلوگیری از تغییرات غیرمجاز در دادهها.

- دسترسپذیری (Availability): اطمینان از دسترسی به منابع و خدمات.

- مفاهیم پایه امنیت:

- Authentication (احراز هویت).

- Authorization (مجوزدهی).

- Accounting (حسابرسی).

- آشنایی با پروتکلهای امنیتی:

- HTTPS، SSL/TLS، IPsec.

- پروتکلهای VPN و رمزنگاری.

فصل 3. مدلهای امنیتی در شبکه

- مدلهای کلاسیک امنیتی:

- مدل CIA Triad: محرمانگی، یکپارچگی، دسترسپذیری.

- مدل AAA: احراز هویت، مجوزدهی، حسابرسی.

- مدلهای پیشرفته امنیت:

- Zero Trust Model: عدم اعتماد به هیچ کاربر یا دستگاه بدون احراز هویت.

- Defense in Depth: لایهبندی امنیتی برای جلوگیری از تهدیدات.

- اصول طراحی معماری امنیتی:

- امنیت در لایههای مختلف شبکه.

- آشنایی با DMZ (Demilitarized Zone).

فصل 4. آشنایی با استانداردها و چارچوبهای امنیتی

- استانداردهای بینالمللی:

- ISO/IEC 27001 (مدیریت امنیت اطلاعات).

- NIST Cybersecurity Framework.

- مقررات امنیتی:

- GDPR (مقررات حفاظت از دادههای اتحادیه اروپا).

- HIPAA (حفاظت از اطلاعات سلامت در آمریکا).

- استانداردهای رمزنگاری:

- AES (Advanced Encryption Standard).

- RSA و Diffie-Hellman.

بخش 2. ایجاد و پیکربندی فایروالها:

فصل 1. مقدمهای بر فایروالها

- تعریف و اهمیت فایروالها در امنیت شبکه

- انواع فایروالها:

- فایروالهای سختافزاری (Hardware Firewalls)

- فایروالهای نرمافزاری (Software Firewalls)

- فایروالهای نسل جدید (Next-Generation Firewalls – NGFW)

فصل 2. پیادهسازی فایروالهای سختافزاری

- معرفی تجهیزات سختافزاری مانند Cisco ASA و Cisco Firepower

- نصب و راهاندازی اولیه فایروالهای سختافزاری

- تنظیم رابطها (Interfaces) و مناطق امنیتی (Security Zones)

- نحوه مدیریت فایروال از طریق CLI و GUI

فصل 3. پیادهسازی فایروالهای نرمافزاری

- معرفی فایروالهای نرمافزاری مانند Cisco IOS Firewall و Cisco Zone-Based Firewall

- تفاوت فایروالهای Zone-Based و Classic Firewall

- پیادهسازی Zone-Based Firewall:

- تعریف مناطق (Zones)

- اختصاص رابطها (Interfaces) به مناطق

- ایجاد قوانین ارتباط بین مناطق (Zone Policies)

فصل 4. فیلترینگ ترافیک ورودی و خروجی

- مفاهیم Stateful و Stateless در فایروالها

- نحوه ایجاد قوانین فیلتر ترافیک:

- تعریف قوانین بر اساس آدرس IP

- تعریف قوانین بر اساس پورتها و پروتکلها

- تنظیم قوانین مبتنی بر زمان (Time-Based Rules)

- استفاده از Deep Packet Inspection (DPI) در NGFW

فصل 5. پیکربندی ACL (Access Control Lists)

- معرفی ACL و نقش آن در مدیریت دسترسی

- انواع ACL:

- Standard ACL: محدود کردن دسترسی بر اساس آدرس IP منبع

- Extended ACL: محدود کردن دسترسی بر اساس آدرس IP، پورتها و پروتکلها

- کاربرد ACL در فایروالها:

- کنترل ترافیک ورودی (Inbound Traffic)

- کنترل ترافیک خروجی (Outbound Traffic)

- نوشتن و ترتیببندی قوانین در ACL:

- مفهوم ترتیب (Order of Rules)

- جلوگیری از تداخل قوانین

فصل 6. پیادهسازی NAT و ارتباط با فایروالها

- معرفی NAT (Network Address Translation) و نقش آن در امنیت شبکه

- انواع NAT:

- Static NAT

- Dynamic NAT

- PAT (Port Address Translation)

- تنظیم NAT در فایروالهای Cisco

فصل 7. مدیریت و نظارت بر فایروالها

- ابزارهای مدیریت فایروال:

- Cisco Adaptive Security Device Manager (ASDM)

- Cisco FMC (Firepower Management Center)

- نظارت بر ترافیک عبوری از فایروال:

- تحلیل لاگها

- شناسایی و رفع مشکلات امنیتی

- بهینهسازی عملکرد فایروال:

- مرتبسازی قوانین

- حذف قوانین بلااستفاده یا غیرضروری

فصل 8. امنیت فایروال

- محافظت از دسترسی به تنظیمات فایروال:

- استفاده از رمزنگاری برای مدیریت از راه دور (SSH/HTTPS)

- تنظیم AAA (Authentication, Authorization, Accounting)

- جلوگیری از حملات بر علیه فایروال:

- حملات DoS/DDoS

- حملات Spoofing

- محدود کردن دسترسی به فایروال بر اساس آدرسهای معتبر (Trusted IPs)

فصل 9. چالشهای رایج در مدیریت فایروال

- مشکلات رایج در پیکربندی قوانین

- رفع ناسازگاری بین سیاستهای امنیتی

- بهترین روشها (Best Practices) برای نگهداری فایروال

بخش 3. مدیریت و نظارت امنیت شبکه:

فصل 1. ابزارها و تکنیکهای نظارتی

- معرفی ابزارهای مانیتورینگ شبکه (مانند Cisco Stealthwatch و SolarWinds).

- بررسی ابزارهای تحلیل بستهها (Packet Analysis) مانند Wireshark.

- پیادهسازی سیستمهای نظارت شبکه (NetFlow و sFlow).

- استفاده از ابزارهای مدیریت لاگها و رخدادها (Syslog و SNMP).

- آموزش کار با سیستمهای SIEM (Security Information and Event Management) مانند Splunk و QRadar.

فصل 2. سیستمهای تشخیص و جلوگیری از نفوذ (IDS/IPS)

- مفهوم و تفاوت IDS و IPS:

- IDS (Intrusion Detection System): شناسایی و هشدار دهی به تهدیدات.

- IPS (Intrusion Prevention System): شناسایی و جلوگیری از تهدیدات.

- نحوه پیکربندی IDS و IPS در تجهیزات Cisco.

- امضای حملات (Attack Signatures) و استفاده از الگوهای شناخته شده.

- پیادهسازی و مدیریت روشهای شناسایی مبتنی بر رفتار (Behavior-Based Detection).

فصل 3. مدیریت لاگها و تحلیل رخدادهای امنیتی

- اصول جمعآوری و ذخیرهسازی لاگها:

- مدیریت منابع و حجم دادهها.

- استفاده از پروتکلهای Syslog و SNMP.

- تجزیه و تحلیل رخدادهای امنیتی:

- تشخیص رفتارهای غیرعادی (Anomaly Detection).

- بررسی و اولویتبندی رخدادها (Incident Prioritization).

- آشنایی با تکنیکهای Forensic در شبکه:

- شناسایی مسیر حمله.

- بازیابی اطلاعات از رخدادهای امنیتی.

فصل 4. مدیریت تهدیدات و آسیبپذیریها

- آشنایی با Vulnerability Scanners (مانند Nessus و OpenVAS).

- شناسایی و رفع آسیبپذیریهای رایج در شبکه.

- استفاده از سیستمهای Threat Intelligence برای پیشبینی تهدیدات.

- تعریف فرآیند مدیریت چرخه حیات تهدید (Threat Lifecycle Management).

فصل 5. پیادهسازی و مدیریت سیستمهای هشداردهی

- طراحی سیستمهای هشداردهی برای رخدادهای امنیتی.

- تعیین آستانههای هشدار (Alert Thresholds) بر اساس نیازهای سازمان.

- کاهش نرخ هشدارهای اشتباه (False Positives) در سیستمهای نظارتی.

- اتوماسیون فرآیندهای واکنش به تهدیدات.

فصل 6. مقابله با حملات بلادرنگ

- نحوه شناسایی حملات بلادرنگ مانند:

- DDoS Attacks (حملات توزیعشده محرومسازی از خدمات).

- Spoofing و Sniffing.

- استفاده از پروتکلها و ابزارهایی مانند:

- Cisco Umbrella برای مقابله با تهدیدات آنلاین.

- فایروالهای نسل بعدی (Next-Generation Firewalls).

فصل 7. تست و ارزیابی امنیت شبکه

- اجرای تستهای نفوذ (Penetration Testing) برای شناسایی آسیبپذیریها.

- انجام ارزیابیهای امنیتی دورهای:

- استفاده از ابزارهای تست نفوذ مانند Metasploit.

- بررسی تنظیمات امنیتی سوئیچها، روترها و فایروالها.

- نحوه انجام Risk Assessment و ارزیابی ریسکهای مرتبط با شبکه.

بخش 4. ایجاد و مدیریت VPN:

فصل 1. معرفی مفاهیم VPN

- تعریف VPN و کاربردهای آن در امنیت شبکه.

- انواع VPN:

- Site-to-Site VPN

- Remote Access VPN

- Client-to-Site VPN

- Layer 2 Tunneling Protocol (L2TP)

- مزایا و معایب استفاده از VPN.

فصل 2. پروتکلها و معماری VPN

- معرفی پروتکلهای مورد استفاده در VPN:

- IPSec: اصول و کاربردهای پروتکل.

- SSL/TLS: استفاده در ارتباطات ایمن.

- IKE (Internet Key Exchange): تنظیم کلیدها برای IPSec.

- GRE (Generic Routing Encapsulation): تونلسازی در VPN.

- بررسی تفاوت بین IPSec VPN و SSL VPN.

فصل 3. پیکربندی VPN در دستگاههای سیسکو

- مراحل ایجاد Site-to-Site VPN:

- تنظیم روترها برای تونلسازی.

- پیکربندی Transform Sets و Crypto Maps.

- تعریف ACL برای ترافیک VPN.

- پیکربندی Remote Access VPN:

- ایجاد پروفایل کاربران در دستگاههای سیسکو.

- تنظیم VPN Client Software.

- استفاده از Cisco ASA برای مدیریت VPN.

فصل 4. امنیت و نگهداری VPN

- جلوگیری از حملات در ارتباطات VPN:

- حملات MITM (Man-In-The-Middle).

- جلوگیری از سرقت کلیدها و احراز هویت قوی.

- استفاده از پروتکلهای رمزنگاری قوی (AES, SHA-256).

- مانیتورینگ و نگهداری ارتباطات VPN:

- تحلیل لاگهای تونل.

- استفاده از ابزارهای NetFlow و Wireshark.

- بررسی عملکرد VPN و رفع اشکال.

فصل 5. عیبیابی VPN

- ابزارهای مفید برای عیبیابی:

- Ping و Traceroute.

- دستورات سیسکو مانند show crypto session و debug crypto.

- مشکلات رایج در تونلسازی VPN:

- عدم تطابق تنظیمات IPSec در دو طرف.

- مشکلات مرتبط با NAT Traversal.

- اشکالات در احراز هویت IKE.

فصل 6. پیشرفتهسازی VPN

- ترکیب VPN با سایر فناوریها:

- MPLS VPN (Multiprotocol Label Switching VPN).

- SD-WAN و VPN.

- پیادهسازی VPN در محیطهای ابری:

- تنظیم VPN بین سایتها و سرویسهای ابری مانند AWS و Azure.

فصل 7. آزمایش و شبیهسازی VPN

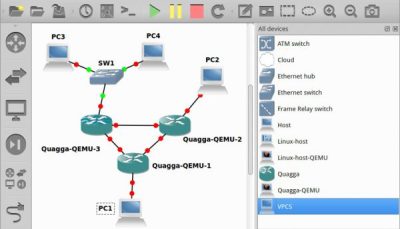

- استفاده از ابزارهای شبیهسازی برای تمرین:

- Cisco Packet Tracer.

- GNS3 و EVE-NG.

- سناریوهای واقعی برای آزمایش:

- پیادهسازی Site-to-Site VPN بین دو دفتر کار.

- تنظیم Remote Access VPN برای کارمندان.

فصل 8. ارزیابی و ارتقاء امنیت VPN

- ارزیابی امنیت ارتباطات VPN:

- تست نفوذ در تونلهای VPN.

- بررسی آسیبپذیریهای IPSec و SSL.

- ارتقاء امنیت با استفاده از احراز هویت دو مرحلهای (2FA).

سر فصل دوره :

جلسه اول

جلسه دوم

جلسه سوم

جلسه چهارم

جلسه پنجم

جلسه ششم

جلسه هفتم

جلسه هشتم

جلسه نهم

جلسه دهم

خدمات شبکه فراز نتورک | پیشرو در ارائه خدمات دیتاسنتری و کلود

خدمات شبکه فراز نتورک | پیشرو در ارائه خدمات دیتاسنتری و کلود

نقد و بررسی وجود ندارد.