بخش 5. امنیت دستگاهها و ارتباطات در شبکه:

فصل 1. امنیت سوئیچها (Switch Security):

- پیکربندی Port Security برای جلوگیری از اتصال دستگاههای غیرمجاز.

- جلوگیری از VLAN Hopping (حملات بین VLANها).

- استفاده از BPDU Guard برای حفاظت در برابر حملات Spanning Tree.

- فعالسازی Storm Control برای جلوگیری از ترافیک مخرب.

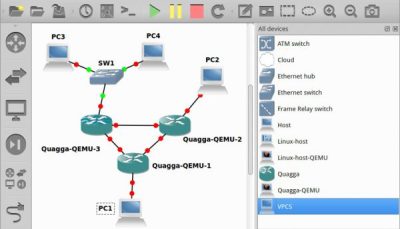

فصل 2. امنیت روترها (Router Security):

- پیکربندی رمزگذاری دسترسی به روتر (Telnet، SSH).

- استفاده از Access Control Lists (ACL) برای محدود سازی دسترسی به شبکه.

- فعالسازی Router Hardening با محدود کردن سرویسهای غیرضروری.

- جلوگیری از Route Poisoning و حملات به جدولهای مسیریابی.

فصل 3. کنترل دسترسی به تجهیزات شبکه:

- تنظیم Authentication, Authorization, Accounting (AAA) با استفاده از TACACS+ و RADIUS.

- مدیریت سطوح دسترسی کاربران با Privilege Levels.

- ثبت و مانیتور فعالیتهای کاربران با Syslog و SNMP.

فصل 4. جلوگیری از حملات DoS/DDoS:

- تشخیص ترافیک غیرعادی با ابزارهای نظارتی.

- استفاده از Unicast Reverse Path Forwarding (uRPF) برای جلوگیری از حملات IP Spoofing.

- پیادهسازی Rate Limiting برای کنترل ترافیک ورودی.

فصل 5. ایمنسازی پروتکلهای شبکه:

- استفاده از DHCP Snooping برای جلوگیری از حملات DHCP.

- فعالسازی Dynamic ARP Inspection (DAI) برای مقابله با حملات ARP Spoofing.

- ایمنسازی پروتکلهای مسیریابی (مانند OSPF، EIGRP) با احراز هویت.

فصل 6. مدیریت و بهروزرسانی سیستمعاملها:

- بررسی آسیبپذیریهای سیستمعامل سوئیچها و روترها.

- بهروزرسانی سیستمعاملها (IOS) برای رفع آسیبپذیریهای شناختهشده.

- ایجاد نسخههای پشتیبان از تنظیمات دستگاهها.

فصل 7. ابزارهای مانیتورینگ و تحلیل:

- استفاده از NetFlow و Cisco Stealthwatch برای تحلیل ترافیک.

- پیادهسازی Network Monitoring Tools برای شناسایی رفتارهای مشکوک.

- بررسی گزارشهای Syslog برای پیشگیری از مشکلات امنیتی.

فصل 8. رمزنگاری و امنیت ارتباطات:

- پیکربندی Secure Shell (SSH) به جای Telnet.

- استفاده از پروتکلهای امن مانند IPSec و TLS برای ارتباطات شبکهای.

- رمزنگاری دادهها در حین انتقال برای جلوگیری از شنود (Sniffing).

بخش 6. پیادهسازی سیاستهای امنیتی:

فصل 1. طراحی سیاستهای امنیتی (Security Policies Design)

- تعریف سیاستهای امنیتی سازمان: اهداف، نیازها و دامنه سیاستهای امنیتی.

- انواع سیاستهای امنیتی: سیاستهای دسترسی، سیاستهای استفاده از منابع، سیاستهای مدیریت داده.

- چارچوبهای استاندارد: استفاده از چارچوبهایی مانند ISO 27001 و NIST.

فصل 2. احراز هویت و اعتبارسنجی (Authentication, Authorization, and Accounting – AAA)

- مفاهیم AAA:

- Authentication: فرآیند تأیید هویت کاربران.

- Authorization: تعیین سطح دسترسی کاربران به منابع.

- Accounting: ثبت و گزارش فعالیتهای کاربران.

- پروتکلهای AAA: معرفی و مقایسه RADIUS و TACACS+.

- پیادهسازی AAA در Cisco Devices: نحوه تنظیم سرورهای AAA بر روی روترها و سوئیچها.

فصل 3. مدیریت دسترسی کاربران (User Access Control)

- کنترل مبتنی بر نقش (RBAC): ایجاد دسترسی بر اساس نقش کاربران.

- کنترل مبتنی بر زمان: تنظیم دسترسی کاربران به منابع بر اساس زمانبندی.

- ACL پیشرفته: استفاده از ACLهای استاندارد و گسترده برای مدیریت دسترسی.

فصل 4. سیاستهای رمزنگاری (Cryptographic Policies)

- مدیریت کلیدها (Key Management): نحوه تولید، توزیع و مدیریت کلیدهای رمزنگاری.

- الگوریتمهای رمزنگاری: انتخاب الگوریتمهای مناسب (مانند AES و SHA) برای حفظ محرمانگی و یکپارچگی دادهها.

- رمزنگاری ارتباطات: استفاده از IPSec و SSL/TLS.

فصل 5. مقابله با تهدیدات داخلی (Internal Threats Mitigation)

- شناسایی تهدیدات داخلی: تعریف و طبقهبندی حملات داخلی (مانند سوءاستفاده از دسترسی).

- مدیریت دسترسی به تجهیزات شبکه: تنظیمات Port Security، محدود کردن دسترسی به کنسول و SSH.

- مانیتورینگ و لاگینگ: استفاده از Syslog و ابزارهای SIEM برای شناسایی رفتارهای غیرعادی.

فصل 6. سیاستهای حفاظت از دادهها (Data Protection Policies)

- کنترلهای امنیتی دادهها: روشهای پیشگیری از دسترسی غیرمجاز به اطلاعات حساس.

- DLP (Data Loss Prevention): پیادهسازی ابزارهای جلوگیری از نشت دادهها.

- پشتیبانگیری و بازیابی: سیاستهای مربوط به بکاپگیری و بازیابی اطلاعات.

فصل 7. مدیریت بهروزرسانیها و وصلههای امنیتی (Patch Management)

- برنامهریزی بهروزرسانیها: تعیین زمانبندی برای اعمال وصلهها.

- تست و ارزیابی: بررسی تأثیر وصلهها قبل از اعمال آنها.

- سیستمهای خودکار: استفاده از ابزارهایی مانند Cisco Prime برای مدیریت بهروزرسانی تجهیزات.

فصل 8. آموزش و آگاهی کارکنان (User Training and Awareness)

- آموزش سیاستهای امنیتی: آگاهیبخشی به کارکنان درباره تهدیدات امنیتی.

- تمرینات امنیتی: شبیهسازی سناریوهای حمله برای ارزیابی آمادگی کارکنان.

- رعایت سیاستهای BYOD: تنظیم و آموزش سیاستهای امنیتی برای دستگاههای شخصی کاربران.

فصل 9. نظارت و حسابرسی (Monitoring and Auditing)

- حسابرسی منظم: ارزیابی دورهای سیاستها و انطباق با استانداردها.

- مانیتورینگ فعالیتها: رصد مداوم ترافیک شبکه و شناسایی رفتارهای مشکوک.

- ارزیابی ریسک: شناسایی نقاط ضعف در سیاستها و بهروزرسانی آنها.

بخش 7. امنیت در شبکههای بیسیم:

فصل 1. مفاهیم پایه امنیت در شبکههای بیسیم

- بررسی ساختار شبکههای بیسیم (Wi-Fi Standards: 802.11 a/b/g/n/ac/ax).

- مفاهیم محدوده سیگنال و نقاط ضعف احتمالی آن.

- چالشهای امنیتی مختص شبکههای بیسیم در مقایسه با شبکههای سیمی.

فصل 2. روشهای رمزنگاری و امنیت دادهها

- رمزنگاری WEP (Weak Encryption Protocol) و نقاط ضعف آن.

- پروتکلهای رمزنگاری پیشرفته:

- WPA (Wi-Fi Protected Access).

- WPA2 و WPA3.

- بررسی تفاوت رمزنگاریهای TKIP و AES.

فصل 3. شناسایی و مدیریت تهدیدات در شبکههای بیسیم

- نفوذگرهای رایج در Wi-Fi و روشهای مقابله:

- حملات Evil Twin.

- حملات Man-in-the-Middle (MITM).

- حملات Rogue Access Points.

- شناسایی و رفع نقاط دسترسی غیرمجاز (Unauthorized Access Points).

فصل 4. احراز هویت و مدیریت کاربران

- پروتکل 802.1X: نقش آن در احراز هویت کاربران.

- استفاده از RADIUS و TACACS+ برای مدیریت دسترسی.

- پیادهسازی Multi-Factor Authentication (MFA) برای افزایش امنیت.

فصل 5. تنظیمات امنیتی در اکسسپوینتها (APs)

- پنهانسازی SSID و تاثیر آن بر امنیت.

- فیلترینگ MAC Address برای کنترل دسترسی.

- محدودسازی دامنه سیگنال Wi-Fi (Signal Power Control).

فصل 6. ابزارهای نظارتی و پایش امنیت در شبکههای بیسیم

- ابزارهای مانیتورینگ Wi-Fi مانند AirMagnet و Ekahau.

- تشخیص حملات با استفاده از ابزارهایی مانند Kismet و Wireshark.

- راهاندازی سیستمهای نظارتی و هشداردهنده برای شناسایی تهدیدات.

فصل 7. سیاستها و تنظیمات امنیتی برای شبکههای سازمانی

- پیادهسازی شبکههای بیسیم با VLAN برای جداسازی ترافیک.

- استفاده از گواهینامههای دیجیتال (Certificate-based Authentication).

- طراحی و پیادهسازی سیاستهای BYOD (Bring Your Own Device).

فصل 8. امنیت پیشرفته در شبکههای بیسیم

- استفاده از Intrusion Prevention Systems (IPS) برای حفاظت از Wi-Fi.

- شناسایی و جلوگیری از حملات Denial of Service (DoS) در شبکههای بیسیم.

- بهکارگیری سیستمهای Cloud-Based برای مدیریت امنیت Wi-Fi.

بخش 8. بررسی تهدیدات پیشرفته و مقابله با آنها:

فصل 1. شناسایی تهدیدات پیشرفته

- حملات Zero-Day: مفهوم، نحوه شناسایی و روشهای پیشگیری.

- بدافزارهای پیشرفته: شامل Ransomware، Spyware، و Rootkits.

- حملات APT (Advanced Persistent Threats): شناسایی و نحوه مقابله با حملات مداوم.

- Phishing و Spear Phishing: تکنیکهای جلوگیری از حملات مهندسی اجتماعی.

فصل 2. مقابله با حملات سایبری پیشرفته

- استفاده از Honeypots: شبیهسازی سیستمهای آسیبپذیر برای شناسایی مهاجمان.

- Sandboxing: اجرای ایزوله فایلها و برنامههای مشکوک.

- روشهای جلوگیری از Exploit: پیادهسازی تکنیکهایی مانند Data Execution Prevention (DEP).

فصل 3. حفاظت در برابر بدافزارها

- تکنیکهای شناسایی بدافزار: تحلیل فایلها و بررسی رفتارها.

- ابزارهای ضد بدافزار پیشرفته: مانند Cisco AMP (Advanced Malware Protection).

- پیشگیری از Ransomware: بهترین روشها برای جلوگیری از قفلشدن دادهها.

فصل 4. تحلیل و واکنش به حوادث امنیتی

- مدیریت رویدادها و حوادث: استفاده از سیستمهای SIEM مانند Splunk و ArcSight.

- بررسی لاگهای شبکه: تحلیل فعالیتهای مشکوک و شناسایی الگوهای نفوذ.

- برنامهریزی برای واکنش به حوادث: ایجاد و اجرای Incident Response Plan (IRP).

فصل 5. پیشگیری از نفوذ و حملات در سطح پیشرفته

- استفاده از IPS: پیادهسازی سیستمهای جلوگیری از نفوذ برای مسدود کردن تهدیدات.

- فایروالهای نسل بعدی (NGFW): تنظیم و استفاده از ویژگیهای پیشرفته مانند Deep Packet Inspection.

- پروتکلهای امن: پیادهسازی پروتکلهایی مانند HTTPS، SSH، و TLS.

فصل 6. امنیت دادهها و رمزنگاری پیشرفته

- رمزنگاری انتها به انتها (E2EE): نحوه پیادهسازی و کاربردها.

- محافظت از دادههای در حال انتقال و ذخیرهشده: استفاده از IPSec و سایر تکنیکهای رمزنگاری.

- مدیریت کلیدها: روشهای امن برای ایجاد و نگهداری کلیدهای رمزنگاری.

فصل 7. شناسایی و مقابله با Botnets

- تشخیص فعالیت Botnet: استفاده از ابزارهای شبکه برای شناسایی فعالیت مشکوک.

- مسدودسازی کانالهای C&C (Command and Control): جلوگیری از ارتباط رباتها با سرورهای فرماندهی.

- پیشگیری از آلودهشدن شبکه: تقویت امنیت نقاط پایانی (Endpoints).

فصل 8. مقابله با حملات پیشرفته مهندسی اجتماعی

- آموزش کاربران: ارتقاء آگاهی کارکنان درباره حملات فیشینگ و روشهای جلوگیری.

- شناسایی تکنیکهای مهندسی اجتماعی: روشهای بررسی ایمیلها و پیامهای جعلی.

- استفاده از MFA (Multi-Factor Authentication): کاهش خطر دسترسی غیرمجاز.

فصل 9. ارزیابی و تست امنیت

- Penetration Testing: شبیهسازی حملات برای ارزیابی آسیبپذیریها.

- ارزیابی آسیبپذیری: استفاده از ابزارهایی مانند Nessus و OpenVAS.

- تست انطباق: اطمینان از رعایت استانداردها و سیاستهای امنیتی.

فصل 10. استراتژیهای پیشگیرانه و برنامهریزی آینده

- امنیت مبتنی بر رفتار (Behavioral Security): شناسایی فعالیتهای غیرمعمول.

- تهدیدات مبتنی بر هوش مصنوعی (AI-Driven Threats): آشنایی با تهدیدات جدید و نحوه مقابله.

- برنامهریزی آینده: توسعه زیرساختهای امنیتی برای مقابله با تهدیدات آینده.

این دوره به دانشجویان کمک میکند تا دانش و مهارتهای لازم برای حفظ امنیت شبکههای سازمانی را کسب کنند و برای دریافت مدرک CCNA Security آماده شوند.

خدمات شبکه فراز نتورک | پیشرو در ارائه خدمات دیتاسنتری و کلود

خدمات شبکه فراز نتورک | پیشرو در ارائه خدمات دیتاسنتری و کلود

نقد و بررسی وجود ندارد.