قابلیت PSD (جلوگیری از پورت اسکن) در میکروتیک

قابلیت PSD (جلوگیری از پورت اسکن) در میکروتیک

معمولا تجهیزات میکروتیک که دارای IP Public اینترنتی می باشند مورد حملات مختلفی اعم از DDOS و Brute Force و… قرار می گیرند

که در واقع این حملات به روی پورت های معروف سرویس های مختلف انجام می گیرد

ولی در صورتی که پورت پیش فرض این سرویس ها را تغییر دهیم

ممکن است بتوانیم تا حدودی از روتر خود در برابر این نوع حملات محافظت کنیم.

ولی برخی از نرم افزارهای پورت اسکن می توانند

با بررسی پورت های مختلف روی هر IP اطلاعات درباره سرویسی که روی آن پورت ارائه می شود و… به دست آورد که این مورد می تواند مجدد روتر ما را در برابر حملات مذکور دچار آسیب پذیری کند.

در این بخش به بررسی روشی برای جلوگیری از انجام اسکن پورت های میکروتیک شما در برابر نفوذگرها می پردازیم.

قابلیت PSD بصورت پیش فرض در قسمت فایروال میکروتیک قرار داده شده است که در ادامه به بررسی پارامتر های آن می پردازیم.

این ابزار در قسمت IP Firewall Filter در تب Extra قابل مشاهده می باشد:

تصویر فوق نمونه ای از تنظیمات PSD برای روتر میکروتیک می باشد

که در ادامه به بررسی دقیق هر یک از این پارامتر ها می پردازیم:

- Weight Threshold: این پارامتر مشخص کننده حداکثر فرصت (چوب خط) است

که در صورت اسکن شدن توسط یک آدرس IP در بازه زمانی مشخص که در قسمت Delay Threshold تعیین شده است

آن آدرس را به عنوان یک Port Scanner تشخیص داده شود.

در این مثال:

شما دو گزینه Low Port Weight (پورت های بین 0 تا 1024) و High Port Weight (پورت های بعد از 1024) قرار داده شده است

که اعداد 3 و 1 نمایانگر امتیاز که به معنای این است

که اگر سیستمی پورت های بین 0 تا 1024 را اسکن کند به میزان 3 پوینت چوب خط خود را پر می کند

و اگر این اسکن برای پورت های بالای 1024 باشد به میزان یک پوینت چوب خط خود را پر می کند

و در صورت رسیدن به حداکثر فرصت یا پوب خط آن آدرس به عنوان یک پورت اسکنر تشخصی داده شود.

برای ایجاد این قابلیت به ترتیب از دستورات زیر استفاده می کنیم:

add chain=input protocol=tcp psd=21,3s,3,1 action=add-src-to-address-list address-list=”port scanners” address-list-timeout=2w comment=”Port scanners to list ” disabled=no

در صورتی که بخواهیم بصورت حرفه ای تر این رول ها را ایجاد کنیم می توانیم به TCP flags ها بررسی بپردازیم:

add chain=input protocol=tcp tcp-flags=fin,!syn,!rst,!psh,!ack,!urg action=add-src- to-address-list address-list=”port scanners” address-list-timeout=2w comment=”NMAP FIN Stealth scan”

نرم افزار nmap یک ابزار حرفه ای در لینوکس برای Port Scan بوده که قابلیت های زیادی را در اختیار Scanner قرار می دهد.

add chain=input protocol=tcp tcp-flags=fin,syn action=add-src-to-address-list address-list=”port scanners” address-list-timeout=2w comment=”SYN/FIN scan”

add chain=input protocol=tcp tcp-flags=syn,rst action=add-src-to-address-list address-list=”port scanners” address-list-timeout=2w comment=”SYN/RST scan”

add chain=input protocol=tcp tcp-flags=fin,psh,urg,!syn,!rst,!ack action=add-src- to-address-list address-list=”port scanners” address-list-timeout=2w comment=”FIN/PSH/URG scan”

add chain=input protocol=tcp tcp-flags=fin,syn,rst,psh,ack,urg action=add-src-to- address-list address-list=”port scanners” address-list-timeout=2w comment=”ALL/ALL scan”

add chain=input protocol=tcp tcp-flags=!fin,!syn,!rst,!psh,!ack,!urg action=add- src-to-address-list address-list=”port scanners” address-list-timeout=2w comment=”NMAP NULL scan”

در نهایت با استفاده از دستور زیر دسترسی Port Scanner به شبکه خود را مسدود می کنیم:

add chain=input src-address-list=”port scanners” action=drop comment=”dropping port scanners” disabled=no

برای محافظت از سیستم های داخل شبکه نیز می توانید همین رول ها را با chain=forward استفاده نمایید

تا به محض فعال شدن نرم افزار های پورت اسکن در شبکه داخلی به سمت خارج از شبکه این ترافیک ها توسط فایروال میکروتیک شناسایی شده

و از ارسال و دریافت آن جلوگیری گردد.

اتصال میکروتیک به لاگ سرور

همانطور که مطلع هستید لاگ های روتر میکروتیک بصورت پیش فرض در ram یا Memory روتر ذخیره می شود

و این گزارشات یا logs در صورت ریبوت شدن روتر از بین خواهند رفت.

یکی از راه های نگهداری این logs و جلوگیری از حذف شدن آن ها برای مصارف امنیتی و عیب یابی استفاده از یک لاگ سرور می باشد.

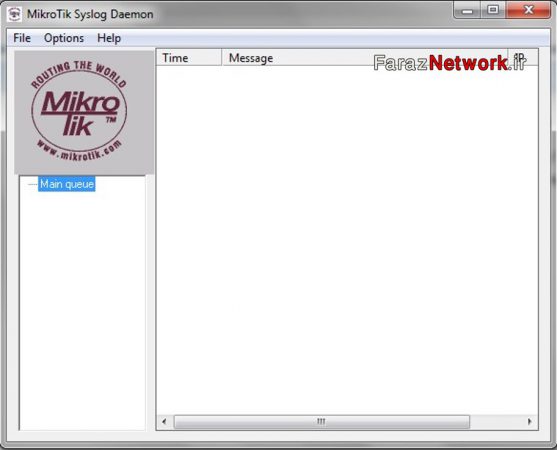

در این سناریو از نرم افزار لاگ سرور میکروتیک که بصورت رایگان در سایت MikroTik هم قرار داده شده است استفاده خواهیم کرد.

این نرم افزار تحت سیستم عامل ویندوز اجرا می شود.

برای دانلود این نرم افزار به بخش دانلود سایت میکروتیک مراجعه فرمایید.

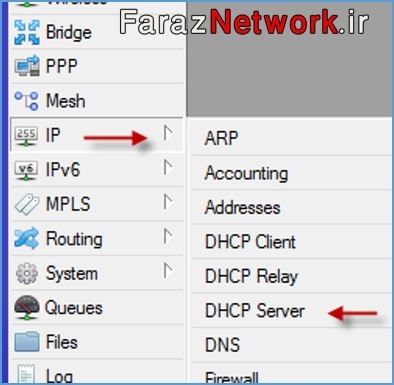

برای اینکه روتر های میکروتیک شما لاگ خود را به سمت لاگ سرور اسال کنند

باید در تنظیمات قسمت Logging ابتدا سرور ریموت syslog را به روتر معرفی کنیم.

قبل از آن حتماً با استفاده از سرویس NTP ساعت و تاریخ روتر خود را بروزرسانی نمایید

زیرا تجهیزات میکروتیک دارای باطری داخلی برای دخیره ساعت و تاریخ نمی باشد

و در صورت قطع شدن اتصال برق تاریخ و ساعت دستگاه از حالت صحیح خارج می شود.

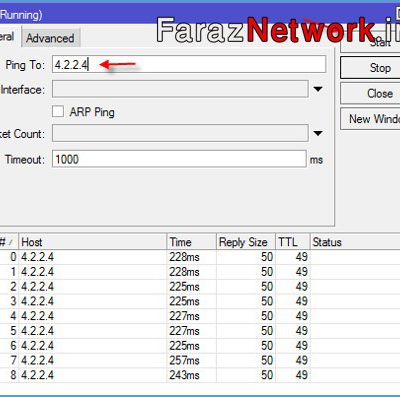

مثال: سرور NTP : time.windows.com یا4.2.2.4 می باشد.

برای تنظیم NTP در منو setting گزینه SNTP Client یا NTP Client را فعال کرده و آدرس سرورهای مذکور را وارد می کنیم.

در این حالت ساعت و تاریخ روتر همیشه بصورت خودکار بروزرسانی می شود.

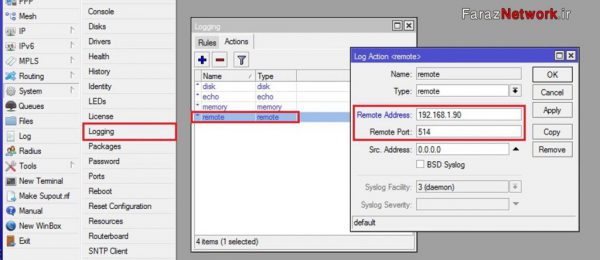

برای تعریف لاگ سرور از منو Setting قسمت Logging در تب Action مشخصات سرور خود را در قسمت remote وارد می کنیم.

مشخصات شامل آدرس IP و پورت سرور می باشد.

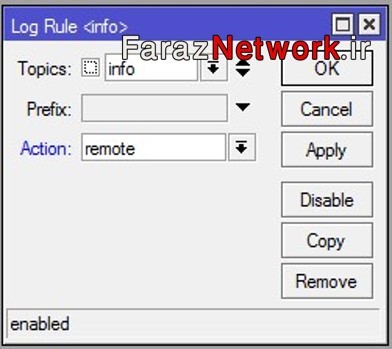

در نهایت در قسمت Rules از info یک کپی تهیه کرده و Action آن را Remote انتخاب می کنیم.

به این ترتیب تمامی مواردی که در لاگ روتر ثبت می شود در سرور نیز قابل مشاهده می باشد.

از این روش برای انتقال اطلاعات به هر syslog سروری می توان استفاده کرد

و محدودیتی در این مورد وجود ندارد

و می توان از لاگ سرور های حرفه ای برای مدیریت گزارش گیری های میکروتیک برای مصارف امنیتی و مدیریتی استفاده نمود.

جهت مشاهده فیلم های آموزشی میکروتیک بر روی این لینک کلیک نمایید.

جدیدترین اخبار مجموعه فراز نتورک را در صفحات اجتماعی دنبال کنید

قابلیت PSD (جلوگیری از پورت اسکن) – نویسنده: مهندس بهداد رحمانی

دیدگاهتان را بنویسید

برای نوشتن دیدگاه باید وارد بشوید.