پروتکل SSH چست و چه قابلیتی دارد؟

پروتکل SSH که مخفف عبارت Secure Shell است را می توان به عنوان

یکی از امن ترین راه ارتباطی میان سرور (Server) و کاربر (Client) دانست.

عملکرد این پروتکل امن از طریق برقراری ارتباط با کامپیوتر های لینوکسی و با استفاده از فرمان های متنی است.

در واقع می توان گفت پروتکل SSH یک نسخه امن از Telnet است

که آن هم یکی از راه های کنترل یک کامپیوتر از راه دور محسوب می گردد.

پروتکل SSH و Telnet هر دو به عنوان پروتکل های شبکه برای مدیریت سرور از راه دور استفاده می شوند.

از Telnet معمولا در شبکه های خصوصی استفاده می شود

که در آن ها موضوع امنیت و رمزگذاری ها چندان مطرح نمی باشد

و داده ها به صورت متن ساده در آن تبادل می شود و حتی تعیین هویت نیز در آن صورت نمی گیرد

اما از پروتکل SSH در شبکه های گسترده تر و عمومی تر استفاده می شود

و حفظ امنیت اطلاعاتی که در این شبکه در حال تبادل است امری ضروری تلقی می گردد.

عدم حفظ امنیت در شبکه های عمومی ممکن است موجب از دست رفتن اطلاعات هویتی و فایل های افراد گردد.

در سال 1995 Tatu Ylonen، پژوهشگر دانشگاه هلسينكي فنلاند،

اولین نسخه پروتکل SSH (که اکنون با نام SSH-1 شناخته میشود) را طراحی کرد.

هدف از طراحی SSH جایگزینی آن به جای پروتکلهای rlogin،TELNET FTP و rsh که فاقد قابلیت احراز هویت پیامها به صورت اطمینان بخش بودند، بود.

Ylonen دستاوردهای خود را به صورت رایگان در ژوئیه 1995 منتشر کرد.

بعد از انتشار SSH، این پروتکل به سرعت در میان کاربران به محبوبیت رسید

به طوری که تا پایان سال 1995 تعداد کاربران آن تا ۲۰۰۰۰ نفر در ۵۰ کشور جهان افزایش یافت.

عملکرد پروتکل SSH

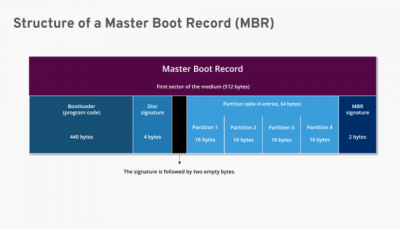

پروتکل SSH تحت استاندارد IEFT یا Internet Engineering Task Force و روی پورت شماره 22 فعالیت خود را آغاز نمود

و دارای نسخه های SSH1 و SSH2 بوده که بر روی بیشتر سیستم عامل ها در دسترس قرار دارد.

عملکرد پروتکل SSH بر مبنای 3 ابزار SLOGIN یا Secure Login،SSH یا Secure Shell و SCP یا Secure Copy عمل کرده

و ساختار آن به گونه ای است که باید هم بر روی سیستم سرور و هم کاربر یا Client نصب گردد.

ابزار Secure Login برای ورود ایمن به سیستم هایی است که مبتنی بر یونیکس هستند

و ابزار Secure Shell همان طور که اشاره شد پوسته امنی است که در بستر آن تبادل دستورات صورت می پذیرد

و در نهایت ابزار Secure Copy است که عملیات کپی کردن اطلاعات به صورت امن از طریق آن صورت می پذیرد.

کاربرد و قابلیت SSH

SSH قابلیت های خوبی را در اختیار مدیران سرور ها و کاربران قرار می دهد

تا بتوانند به راحتی از طریق پروتکل SSH به صورت امن با یک سیستم دیگر که معمولا سرور است ارتباط برقرار کنند

و ساختار پروتکل به صورتی است که اجرای آن نیاز به نصب بر روی سیستم کاربر و سرور دارد.

برخی از قابلیت های بارز SSH عبارت هستند از:

- تایید هویت کاربر با روش های تایید مختلف

- انتقال اطلاعات به صورت خودکار در بستری امن

- امکان ارسال فرمان ها و دستورات از راه دور

- مدیریت اجزای زیر ساخت شبکه به صورت امن

- و…

جهت مشاهده دوره های آموزشی بر روی این لینک کلیک نمایید.

جدیدترین اخبار مجموعه فراز نتورک را در این صفحه اجتماعی دنبال کنید.

پروتکل SSH چست – نویسنده: موسی رشوند

خدمات شبکه فراز نتورک | پیشرو در ارائه خدمات دیتاسنتری و کلود

خدمات شبکه فراز نتورک | پیشرو در ارائه خدمات دیتاسنتری و کلود